Больше контроля — за те же деньги: как обеспечить кибербезопасность в кризис

Кризисные явления последних лет вынуждают бизнес сокращать инвестиции в информационную безопасность, но надеяться при этом на прежние эффекты. Производители конкретных решений вынуждены при этом усиливать свою линейку. Но на месте не стоят и хакеры. Как поддерживать бизнес-стратегии предприятий, продолжая эффективно отвечать киберпреступникам и инсайдерам?

Новые вызовы безопасности

Последние 3 года ознаменовались рядом громких атак на финансовый сектор. Банки и платежные системы теряли сотни миллионов долларов, не будучи способными вовремя заметить «нападающего» и выдворить его из своей информационной системы. Доходило порой до смешного — в одном из пострадавших банков хакеров «заметили» только после того, как в попытке замести следы они просто уничтожили журналы событий вместе с серверами приложений.

В других секторах ситуация не лучше. Финансировать безопасность в прежних объемах удается далеко не всем — в кризис экономят на многом. Киберугрозы выросли по своим качественным и техническим характеристикам, но справляться с ними существующими способами уже не получается. Корпорации вынуждены искать новые подходы к устранению этой проблемы.

«Кадровые ножницы»

В упомянутые 3 года банки предсказуемо сокращали специалистов по информационной безопасности. Эта стратегия не была подкреплена редизайном технологического ландшафта, что создавало «кадровые ножницы»: число профессионалов снижалось, а угроз становилось все больше. Организации имеют право иметь небольшие службы ИБ, но как это сделать, не подвергнув своих клиентов и партнеров риску?

Аналитики Gartner провели исследование последствий использования межсетевых экранов от единого производителя. Они пришли к выводу, что главными из них станут уменьшение затрат на обучение персонала и снижение времени, которое этот персонал тратит на управление межсетевым экраном. В этом прослеживается логика: меньше технологий от разных производителей —меньше схем и методов работы — меньше показателей и меню для управления.

Высвободившиеся силы и бюджеты при таком сценарии можно направить на мониторинг продвинутых угроз, постепенно строя современный Security Operation Center. Тем более, что интегрированная архитектура межсетевого экрана имеет и «мозговой центр» — систему выявления продвинутых атак по принципу «песочницы».

«Финансовые ножницы»

Со временем увеличивается не только число и вариативность киберугроз, но и количество приложений, пользователей и трафика. А ведь бюджеты многих организаций застыли на уровне 2013 г. У производителей та же проблема, а потому в конкурентной борьбе победит тот, кто быстрее создал инновационный задел, и сейчас может им воспользоваться, удержав цены на приемлемых для клиентов уровнях. Другая немаловажная перспектива — предоставление скидок клиентам и возможность задуматься о развитии экосистемы безопасности. Такой подход позволит нейтрализовать максимальное количество рисков кибербезопасности для ИТ-инфраструктуры с помощью одного доверенного партнера.

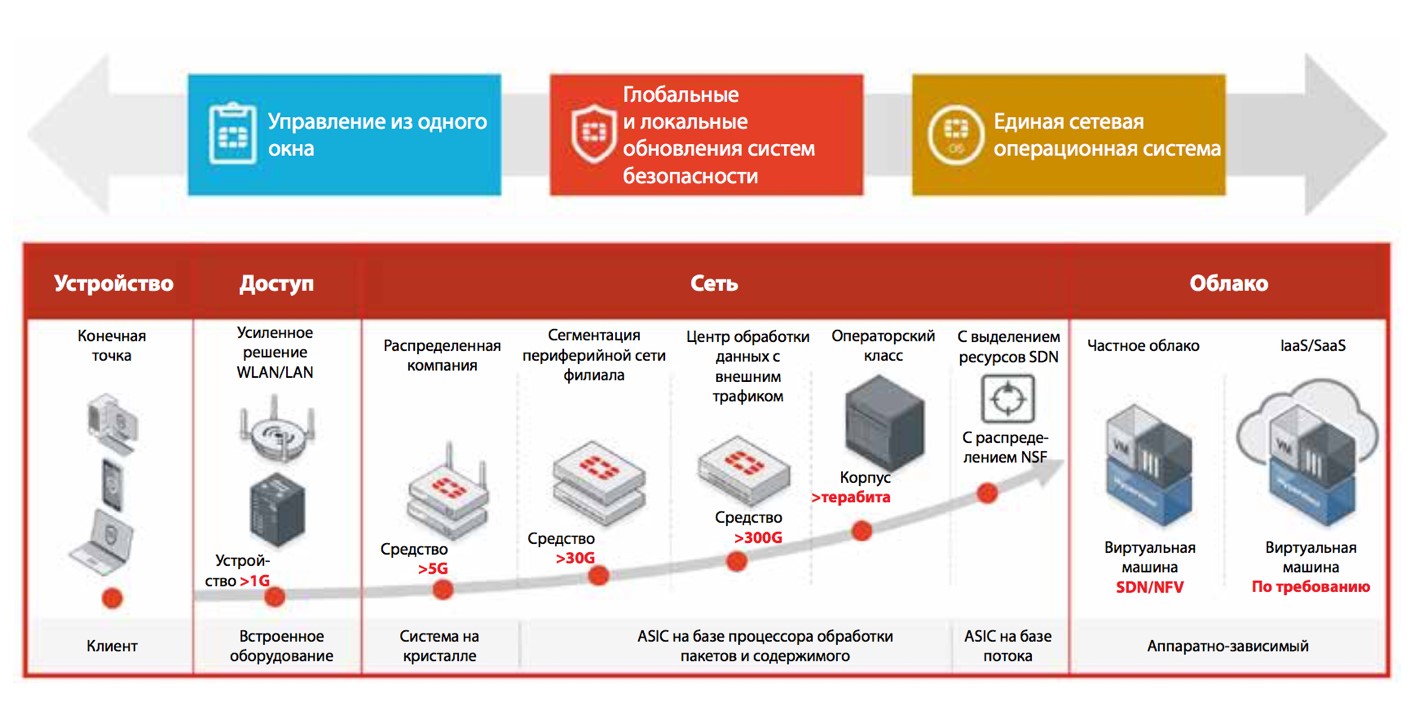

Хорошим примером развитой линейки устройств безопасности разной мощности на новых технологиях (вплоть до 1 Тб/с) стала компания Fortinet.

Линейка устройств компании Fortinet

Источник: Fortinet, 2016

Столь существенная мощность обеспечена за счет применения специализированных процессоров ASIC, более известных широкому кругу как основа для построения биткойн-ферм. Они и дают Fortinet возможность создавать устройства с меньшим энергопотреблением и меньшими требованиями к стойкам (они просто занимают меньше места), выступая этакими «GPU для безопасности» и повышая возврат инвестиций в серверные комнаты, дата-центры, их системы кондиционирования и энергопитания.

«Ножницы сложности»

Любой профессиональный технический аудитор кибербезопасности корпораций («пентестер») знает, что уязвимее всего крупные компании с «зоопарком» мер безопасности. Кто-то обязательно ошибется в настройке или кликнет не на ту ссылку, подтверждая тезис всех исследователей о том, что сложность — первый враг безопасности.

Основные технологические платформы ИТ-ландшафта современной ИТ-компании — это сетевые уровни ядра, распределения и доступа (включая беспроводной), Windows, macOS, Linux, Android, iOS, Windows Mobile, VMware/Hyper-V), а также облака (Amazon Web Services, Azure, OpenStack). И это не считая СУБД, СХД и других важных элементов, требующих защиты. При этом добавление элементов в архитектуру компании далеко не всегда сопровождается наймом дополнительного персонала для расширения мониторинга безопасности инфраструктуры.

Но злоумышленники не войдут в положение организаций. Для них каждый новый объект инфраструктуры — это возможность найти новые уязвимости и пройти немного дальше. Значит, нужны автоматические («безлюдные») решения. Например, продвинутая «песочница» FortiSandbox, которая автоматически получает потенциально вредоносные файлы со всех слоев инфраструктуры Fortinet и выносит свой вердикт относительно их аналитических и блокирующих возможностей.

Семь бед — один ответ

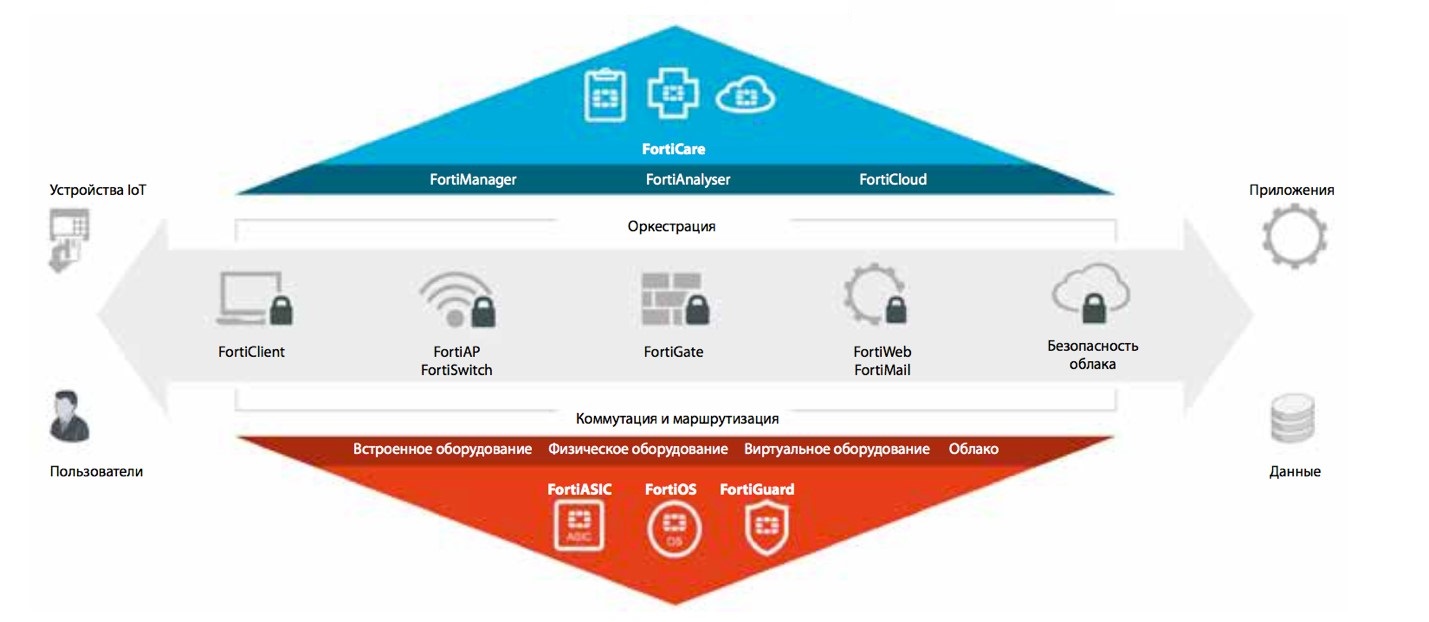

В идеальном мире любую пару вышеописанных «ножниц» можно было бы разрешить, разработав силами отдельного сотрудника специальную стратегию. В кризисной реальности нужен единый мощный ответ на вызовы кибербезопасности ИТ-инфраструктуры, ведь кроме нее еще существуют вопросы безопасности приложений, повышения осведомленности пользователей, выстраивания вертикали управления кибербезопасностью и многие-многие другие. Сегодня таким ответом может быть только единая универсальная платформа с большим количеством хорошо масштабируемых сервисов сетевой безопасности. И снова одними из наиболее привлекательных на рынке выглядят предложения Fortinet.

Богатый спектр поставляемых Fortinet сервисов безопасности и большой набор защитных технологий дополняются серьезной базой threat intelligence (сенсоры Fortinet на протяжении многих лет равномерно размещены по всему миру). А единые политики по всему стеку платформы и сверхвысокая степень централизации позволят минимизировать затраты и сложность требований к компетенциям персонала, не пожертвовав при этом качеством защиты и ее управляемостью.

Устройства и сервисы Fortinet для защиты на всех уровнях ИТ-инфраструктуры

Источник: Fortinet, 2016

Все дело в деталях

- безопасность конечных точек;

- безопасность сети уровня доступа (проводная сеть, беспроводная и VPN);

- сетевая безопасность;

- безопасность ЦОД (физических и виртуальных);

- безопасность приложений (коммерчески доступных и разработанных на заказ);

- безопасность облаков;

- безопасность контента (электронной почты и веб);

- безопасность инфраструктуры (коммутация и маршрутизация).

Увы, даже предварительно выбрав платформу кибербезопасности от ведущего производителя, расслабляться не стоит. Необходимо взвешенно подойти к тестированию платформы в условиях, максимально приближенных к «боевым» — ведь именно «поверх» этой платформы (на седьмом уровне модели OSI) будет «жить» организация в виде бизнес-приложений.

Перед проведением закупки необходимо провести пилотный проект, частью которого должны быть как минимум 4 упражнения. Для начала стоит провести тестирование производительности на «родном» для организации миксе сетевого траффика. Вторым этапом будет синтетическое нагрузочное тестирование (применение «DDoS-пушек»). В ходе этого испытания платформа должна показать как минимум 40-процентный запас по производительности. Третий шаг — «боевое» тестирование устройства из предварительной спецификации. И последнее — проверка гибкости и управляемости платформы на определенном количестве «живых» пользователей (настройка тестовых политик). Выдержавшая такие испытания платформа почти наверняка станет надежным фундаментом для кибербезопасности организации — сейчас и в будущем.

Александр Бодрик

Поделиться

Поделиться