В России появилась отечественная SOAR нового поколения

Рост киберугроз и нехватка ИБ-специалистов заставляют компании задуматься о приобретении SIEM-системы. Как правило, вместе с ней им предлагают купить и SOAR-решение для реагирования на инциденты. Работу с самыми ценными и данными лучше доверить решениям нового поколения NG SOAR. О первом на российском рынке Next Generation SOAR рассказал Руслан Рахметов, генеральный директор Security Vision.

Оборотная сторона SIEM

Развитие информационных технологий, ускоренное пандемийными эффектами, привело к общемировому росту числа кибератак, увеличению среднего размера ущерба в результате успешного кибернападения и повышенному вниманию общества к проблематике защиты информации. Одновременно значительно обострился дефицит кадров: по некоторым данным, на текущий момент мировой дефицит ИБ-специалистов характеризуется почти 3,5 миллионами незакрытых вакансий, а за 10 лет общее количество предложений для киберэкспертов увеличилось почти в 4 раза.

В подобных условиях на уже трудоустроенных работников ИБ-отрасли возлагаются повышенная ответственность и нагрузка: приходится работать с большим числом киберинцидентов, настраивать СЗИ, заниматься отчетностью и бумажной работой. При этом количество СЗИ непрерывно увеличивается для минимизации всё новых киберрисков по мере технологического развития компании и цифровой трансформации бизнес-процессов. Логичным шагом становится формирование запроса на консолидацию всех событий, оповещений, алертов от «зоопарка» СЗИ — так в компании начинают задумываться над приобретением SIEM-системы.

Современные SOC-центры и группы по реагированию на киберинциденты, также как и провайдеры MSS, обычно представляются как команда ИБ-специалистов и процессов, объединенных вокруг главного и основного инструмента — системы SIEM, которая обрабатывает данные от самых разных элементов информационной инфраструктуры, начиная с сетевых устройств и заканчивая бизнес-приложениями. Однако для небольших ИБ-отделов работа с SIEM-системой становится лишь дополнительной нагрузкой: первоначальная настройка, администрирование, написание парсеров и правил корреляции, настройка источников и их мониторинг, работа с огромным количеством ложноположительных срабатываний (особенно в первые полгода-год), непрерывный тюнинг SIEM-системы отнимают и без того дефицитные человеческие ресурсы. И в итоге, даже если все необходимые предварительные условия были успешно выполнены, и в результате SIEM-системой сформирован содержательный инцидент в релевантном контексте, аналитик ИБ остается один на один с сообщением о вероятной атаке, но без действенных инструментов по дополнительному анализу, локализации и устранению киберинцидента, снижению возможного ущерба, восстановлению после вторжения.

Кто отреагирует на инцидент

Для реализации этого функционала современные вендоры SIEM-решений предлагают дополнительный инструмент — свою фирменную SOAR-систему (разумеется, за дополнительную плату).

Вспомним череду сделок по приобретению SOAR-вендоров крупными игроками и производителями SIEM-систем: IBM купила Resilient в 2016, FireEye купила Invotas также в 2016, Rapid7 купила Komand в 2017, Splunk купила Phantom в 2018, Palo Alto Networks купила Demisto в 2019, Sumo Logic купила DFLabs в 2021, а в 2022 году Google купила Siemplify. Для покупателей, конечно же, декларируется ощутимая выгода от интеграции SIEM и SOAR «под одной крышей», однако со стороны заказчиков это выглядит скорее как продажа дополнительного продукта, без которого основной — SIEM — не будет эффективен на 100% и не сможет дать максимальной ценности для покупателя.

С развитием технологий SIEM-систем (Гартнер, к слову, дал определение SIEM-системе еще в 2005 году, а первые Log Management/SIEM-решения появились еще в конце прошлого века) в их функционал производителями постепенно добавлялись всё новые функции: сначала появились правила нормализации, таксономии и корреляции, дедупликация, автоопределение типа источника событий ИБ, загружаемые пакеты экспертизы и содержимого, затем — модули инвентаризации активов, анализа уязвимостей, построения и визуализации цепочек атак, выявления аномалий, и, наконец, модуль управления инцидентами (скрипты реагирования, кейс-менеджмент, обогащение данных, отчетность).

При этом максимальную пользу в части основного функционала SIEM-систем — обнаружения инцидентов — по-прежнему дают срабатывания средств защиты: сетевые и хостовые СЗИ (включая EDR, межсетевые экраны, IDS/IPS), системы анализа трафика, решения WAF и DLP, «песочницы», системы управления учетными записями и т.д. — именно эти источники данных будут наиболее полезными для выявления инцидентов при внедрении SIEM-системы. Данные из служб каталогов, с конечных точек и сетевых устройств, от приложений и инфраструктурных серверов, без сомнения, многое могут дать и по результатам корреляции событий от них, и в части обогащения инцидентов, но для эффективной обработки этой информации наличие SIEM-системы непринципиально — платформы обработки и анализа больших данных легко смогут с этим справиться.

Прямо сейчас некоторые мировые SOC-центры делают ставку отнюдь не на SIEM-систему как на «ядро» своего SOC: заинтересованность именитых производителей SIEM-систем в продаже дополнительного проприетарного функционала по реагированию, аналитике киберугроз, выявлению аномалий может привести к так называемому vendor lock-in (привязка к поставщику), который выгоден производителю. Однако пользователь вместе с простотой развертывания и бесшовными интеграциями получает еще и зависимость фактически всей ИБ-инфраструктуры от конкретного вендора, который, как показала практика, может либо внезапно покинуть рынок присутствия, либо закрыть сделку по продаже своего бизнеса более крупному игроку с туманными перспективами для всей линейки продуктов.

Осознавая такой риск, прозорливые руководители SOC-центров и ИБ-департаментов делают ставку на платформы обработки и анализа больших данных с использованием таких технологий, как Apache Spark, Apache Hadoop, Apache Cassandra, Elasticsearch, MongoDB, Microsoft Azure Data Explorer, Microsoft Azure Monitor и т.д. Эти решения предназначены для обработки больших массивов неструктурированных данных, и в них можно переслать любую информацию от совершенно разных систем (не только от ИТ/ИБ-решений, но и из бизнес-приложений, из CRM и ERP-систем, от веб-серверов и мобильных приложений и т.д.) для её консолидации и взаимного обогащения в целях достижения синергетического эффекта и повышения ценности информации. К полученным «озерам данных» (англ. Data Lake) можно предоставить доступ и датамайнерам, и бизнес-аналитикам, и сотрудникам департаментов ИБ и ИТ, и руководителям бизнес-направлений — после должной обработки взаимодействие с агрегированной информацией станет удобным, понятие «избыточные данные» потеряет смысл, а подсчет соотношения затрат и выгод продемонстрирует экономическую целесообразность использования системы анализа данных по сравнению с SIEM.

SOAR нового поколения

Работу с самыми ценными и релевантными для кибербезопасности данными можно доверить решениям класса NG SOAR (Next Generation SOAR): такие системы не только получают информацию из первоисточника (непосредственно от средств защиты), но и взаимодействуют с СЗИ без посредников в лице SIEM или систем сбора и пересылки логов. Использование современных API-методов взаимодействия между СЗИ и NG SOAR позволяет не только расширить функционал подобных интеграций (по сравнению с SIEM-системами), но и обеспечить оперативную отправку управляющих сигналов от NG SOAR к СЗИ (например, для завершения подозрительного процесса, остановки службы, блокирования сетевого взаимодействия с определенным IP-адресом, сетевой изоляции устройства, перезагрузки и т.д.). Задача тонкого тюнинга СЗИ для недопущения ложноположительных срабатываний важна вне контекста применения SIEM-систем — без такой настройки говорить о кибербезопасности не приходится. Таким образом, решается вопрос с избыточными нерелевантными событиями, которые потребляют значительные ресурсы ИБ-специалистов: после настройки СЗИ в соответствии с корпоративными политиками ИБ и с учетом специфики инфраструктуры, в NG SOAR будут передаваться только истинно положительные срабатывания, которых будет немного, но с каждым из них надо будет внимательно разобраться.

Исторически и технически сложилось, что средства SOAR имеют корреляционный механизм, но не имеют набора готовых правил корреляции. Механизм как правило использовался для гибкой настройки процесса реагирования и обогащения. Решения класса NG SOAR по факту включают как корреляционный механизм, так и набор базовых правил корреляции, обеспечивающий baseline по детектированию инцидентов с возможностью расширения своими правилами корреляции. Это необходимо на инфраструктурах, где покупка отдельно стоящих систем (SIEM, VM, IRP, SOAR и др.) невозможна по инфраструктурным или коммерческим соображениям.

Решения класса NG SOAR самостоятельно могут осуществить триаж (первичное категорирование) поступивших от СЗИ оповещений, приоритизировать инциденты, выбрать подходящий сценарий реагирования и оперативно предпринять контрмеры по локализации инцидента для недопущения его распространения и нанесения значимого ущерба компании. Взаимодействие с СЗИ для выполнения действий по активному реагированию (отправки управляющих сигналов) целесообразно выполнять современными способами через API-интеграции, при этом для СЗИ, не поддерживающих API, сохраняется возможность подключения к ним по SSH, RPC, MSSQL и т.д.

В системах NG SOAR применяются методы машинного обучения (англ. ML – Machine Learning) и статистического анализа свойств инцидентов для выявления аномалий и возможных незамеченных ранее киберинцидентов в инфраструктуре (механизм UEBA – User and Entity Behavior Analytics), а также для прогнозирования дальнейших шагов атакующих и развития инцидента для выбора оптимальных мер противодействия. Функционал аналитики киберугроз (встроенная платформа Threat Intelligence Platform, TIP) и механизмы обогащения данных по инцидентам из внешних и внутренних (в т.ч. Data Lake) источников, доступные в NG SOAR, позволяют контекстуализировать сведения по инциденту, предоставляя ИБ-аналитику полную картину опасности и масштаба инцидента, затронутых сущностей и элементов инфраструктуры, а также взаимосвязь инцидентов, артефактов, индикаторов компрометации друг с другом.

Следует также отметить, что одной из важнейших задач для многих российских компаний является формирование и отправка отчетности по киберинцидентам в НКЦКИ (через систему ГосСОПКА), ФинЦЕРТ (через интерфейс АСОИ), Роскомнадзор и в отраслевые CERT; при этом для субъектов КИИ, операторов ПДн, организаций финансовой сферы законодательно определены строгие нормативы по срокам и содержанию отправляемых уведомлений. Кроме того, от организаций требуется получать бюллетени безопасности, своевременно давать ответы на запросы, обмениваться информацией с указанными структурами. Для автоматизации такого взаимодействия решения класса NG SOAR предлагают встроенный функционал для отправки уведомлений и обмена данными с указанными структурами, а также для создания внутренней отчетности и визуализации состояния киберзащищенности компании в целях обеспечения ситуационной осведомленности руководителей.

За последние два года платформа Security Vision эволюционировала в экосистему продуктов автоматизации ИБ, флагманом которой является наш новый продукт по реагированию на киберугрозы следующего поколения — первый на российском рынке Next Generation SOAR.

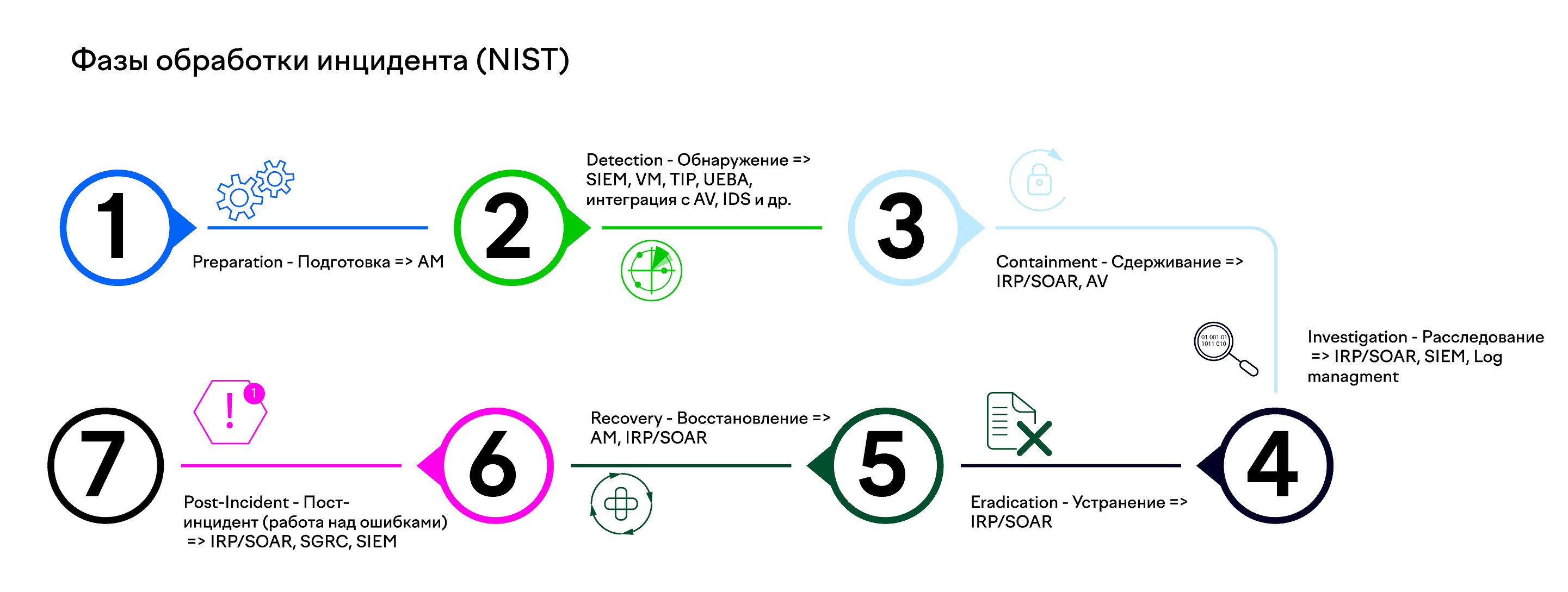

Развитие инструментария по реагированию от IRP к SOAR и от SOAR к NG SOAR видится логичным и закономерным в построении замкнутого цикла решения задачи. Security Vision NG SOAR является композитом технологий и функций, сфокусированным прицельно на автоматическом обнаружении и решении киберинцидентов «на лету» в соответствии с полным циклом фаз обработки инцидента (NIST).

Функции Security Vision NG SOAR на разных фазах обработки инцидентов (NIST) решают задачи таких систем как AM, VM, SIEM, IRP, LM, SGRC, SOAR, TIP, UEBA и др., прямо необходимые для фокусного реагирования на угрозы ИБ полного цикла.

Фазы обработки инцидента (NIST)

В продукте реализованы механизмы детектирования инцидентов кибербезопасности, уникальные методы расследования и реагирования на основе технологии динамических плейбуков и машинного обучения. Все этапы обработки инцидентов максимально автоматизированы и отличаются современным объектно-ориентированным подходом.

Основная идея концепции динамических плейбуков заключается в автоматической адаптации планов реагирования под конкретную ситуацию сработавшего инцидента: система автоматически анализирует событие, его атрибуты, технику атаки, задействованные объекты и на основании этой информации автоматически выстраивает нужный плейбук с помощью входящих в продукт атомарных сценариев реагирования. За счет ретроспективного анализа окрестностей инцидента Security Vision NG SOAR определяет цепочку атаки и выстраивает реагирование, исходя из полученных объектов.

Такой подход не требует сложной предварительной разработки и настройки множества плейбуков, оценки и предрасчета маршрутов атакующего, достижимости инфраструктуры, расчета вариантов атаки, построения карт атак и инфраструктуры сети. Система Security Vision NG SOAR каждый раз собирает подходящий план обработки инцидента.

NG SOAR базируется на единой платформе Security Vision. Заказчикам доступны все преимущества платформы, в том числе широкие возможности кастомизации.

■ Рекламаerid:Kra242UuZРекламодатель: ООО «Интеллектуальная безопасность»ИНН/ОГРН: 7719435412/5157746309518Сайт: https://www.securityvision.ru/

Поделиться

Поделиться