Backdoor.Korplug прикрывается легитимным Windows-приложением

Корпорация Symantec сообщила об обнаружении нескольких целевых атак, использующих вредоносную программу Backdoor.Korplug, появившуюся в марте 2012 г. Атака осуществляется путём отправки жертве электронного сообщения со специальным вредоносным вложением. Это давно известный сценарий, но Backdoor.Korplug использует интересную технику самозапуска, прикрываясь доверенным приложением, отметили в Symantec.

Чаще всего по данному сценарию вредоносное ПО доставляется жертве в виде ZIP-архива с паролем или в виде документа Microsoft Office в расчёте на уязвимость Microsoft Windows Common Controls ActiveX Control Remote Code Execution Vulnerability (CVE-2012-0158). Также известны случаи, когда злоумышленники использовали украденные из компаний легитимные сертификаты для придания большего доверия двоичному файлу. Korplug не использует украденные сертификаты, вместо этого он прикрывается подписанной легитимной программой, осуществляя самозапуск в рамках привилегированного процесса, пояснили в компании.

В случае типовой атаки вредоносный документ вкладывается в письмо и отправляется жертве. После открытия документа запускается эксплойт для уязвимости MSCOMCTL.OCX RCE, и в случае успеха на компьютер будет записана и запущена на исполнение основная часть вредоносной программы.

Чтобы обмануть пользователя одновременно открывается безопасный документ, предупреждающий о невозможности открыть содержимое якобы из-за использования устаревшей версии. Однако если пользователь использует последнюю версию Microsoft Word и применил все обновления, предоставленные Microsoft, он будет защищен, и злоумышленник не сможет использовать эксплойт, утверждают в Symantec.

По мнению специалистов компании, исходный код вредоносной программы Backdoor.Korplug сложнее типичных бэкдоров, обычно используемых в подобных сценариях. Структура угрозы представляет собой единую среду, включающую несколько различных компонентов, каждый из которых выполняет определённую задачу. В их число также входят подключаемые модули перехвата ввода с клавиатуры и съёма информации с экрана.

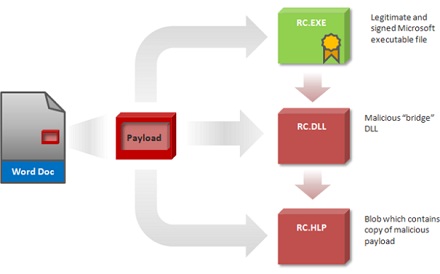

Загружаемая «боевая часть» вредоносного комплекса состоит из трёх зашифрованных модулей: rc.exe, rc.dll и rc.hlp.

Интересно, что файл rc.exe является легитимным компонентом Windows, который использует вредоносный файл rc.dll, который, в свою очередь, обеспечивает загрузку основной части вредоносного кода, размещённой внутри файла rc.hlp.

Если файл rc.exe является легитимным приложением, то почему он загружает вредоносную библиотеку – dll-файл? Для своей работы бинарник импортирует из модуля dll две функции. Обычно при запуске rc.exe импортирует легитимную библиотеку rc.dll, необходимую для его корректной работы. Однако, если вредоносный файл rc.dll присутствует в том же каталоге, что и rc.exe, то будет загружен вредоносный код вместо легитимной библиотеки из системной папки Windows, рассказали в Symantec. dll-файл считывает нужный фрагмент бинарного кода из файла rc.hlp и запускает его на исполнение.

Таким образом, полный цикл атаки выглядит следующим образом: использование документа с эксплойтом, открываемого вредоносной программой; сохранение на компьютере файлов rc.exe, rc.dll и rc.hlp; запуск легитимного приложения rc.exe, подписанного Microsoft, в привилегированном режиме; подстановка процессу rc.exe вредоносной библиотеки dll; подгрузка процессом rc.exe фрагментов бинарного кода из вредоносного файла rc.hlp; запуск основной программы (Backdoor.Korplug) в рамках доверенного процесса rc.exe. Далее угроза может загрузить любой другой компонент, и, если возникнет необходимость использовать другой привилегированный процесс, она может использовать тот же прием, отметили в Symantec.

Продукты компании детектируют все компоненты угрозы: целевое письмо, вредоносный документ, вредоносный код и вредоносную библиотеку dll.

Поделиться

Поделиться