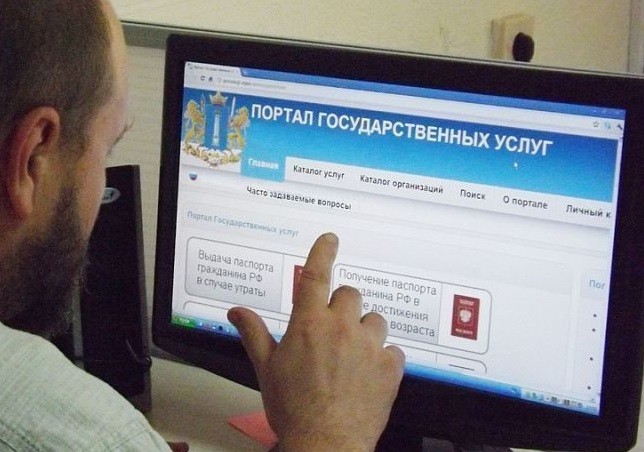

«Доктор Веб»: портал госуслуг заражен и опасен

Специалисты «Доктора Веб» обнаружили на портале госуслуг сторонний потенциально опасный код, но не смогли добиться от техподдержки ресурса подтверждения принятых мер по устранению проблемы.

Портал госуслуг заражен

Российская антивирусная компания «Доктор Веб» опубликовала сообщение о том, что портал государственных услуг России (gosuslugi.ru) скомпрометирован и может в любой момент начать заражать посетителей или красть их информацию

В компании утверждают, что ее специалисты обнаружили на ресурсе внедренный в него неизвестными потенциально вредоносный код, сообщили об этом в техническую поддержку сайта, но какой-либо адекватной реакции не дождались.

На момент публикации данного материала портал госуслуг, по заверению представителей антивирусной компании, остается скомпрометированным, в чем предлагается убедиться всем желающим, использовав поисковый сервис и задав в нем запрос содержания «site:gosuslugi.ru "A1996667054"», — поисковики, действительно, «видят» этот код на страницах сайта.

В компании «Ростелеком», отвечающей за техподдержку портала госуслуг, сообщили CNews что в контексте заявлений «Доктора Веб» оперативно был проведен комплекс мероприятий по устранению уязвимости. «Интересы пользователей портала не нарушены, то есть потенциальная уязвимость не была реализована, — утверждает руководитель направления b2b/b2g департамента внешних коммуникаций «Ростелекома» Инна Губарева.

По данным RNS, в пресс-службе Минкомсвязи назвали угрозу от уязвимости на портале госуслуг незначительной, заверив, что она сейчас ликвидируется и в ближайшее время будет закрыта. «Никаких отрицательных последствий для пользователей не предвидится», — сказали в министерстве.Технические подробности

Дату начала компрометации, а также прошлую активность по этому вектору атаки, установить на данный момент не представляется возможным, сообщают в «Докторе Веб». Вредоносный код заставляет браузер любого посетителя сайта незаметно связываться с одним из не менее 15 доменных адресов, зарегистрированных на неизвестное частное лицо. В ответ с этих доменов может поступить любой независимый документ, начиная от фальшивой формы ввода данных кредитной карточки и заканчивая перебором набора уязвимостей с целью получить доступ к компьютеру посетителя сайта.

В процессе динамического генерирования страницы сайта, к которой обращается пользователь, в код сайта добавляется контейнер <iframe>, позволяющий загрузить или запросить любые сторонние данные у браузера пользователя. На текущий момент специалистами «Доктора Веб» обнаружено не менее 15 доменов, среди которых: m3oxem1nip48.ru, m81jmqmn.ru и другие адреса намеренно неинформативных наименований. Как минимум для пяти из них диапазон адресов принадлежит компаниям, зарегистрированным в Голландии.

«За последние сутки запросы к этим доменам либо не завершаются успехом, так как сертификат безопасности большинства этих сайтов просрочен либо не содержит вредоносного кода, однако ничего не мешает владельцам доменов в любой момент обновить сертификаты и разместить на этих доменах вредоносный программный код», — заверяют в компании.

Поделиться

Поделиться