Пентагон: Киберзащита американской системы ПРО неадекватна

Аудит информационной безопасности системы ПРО США со стороны Управления генерального инспектора минобороны показал многочисленные недочёты и недостатки. Местами отсутствовали даже самые основные меры предосторожности.

Азбучные меры NIST

Управление генерального инспектора Минобороны США опубликовало доклад о «неадекватности» подхода к информационной безопасности системы противоракетной обороны США. Иными словами, проведённый аудит кибербезопасности системы ПРО показал наличие серьёзнейших проблем.

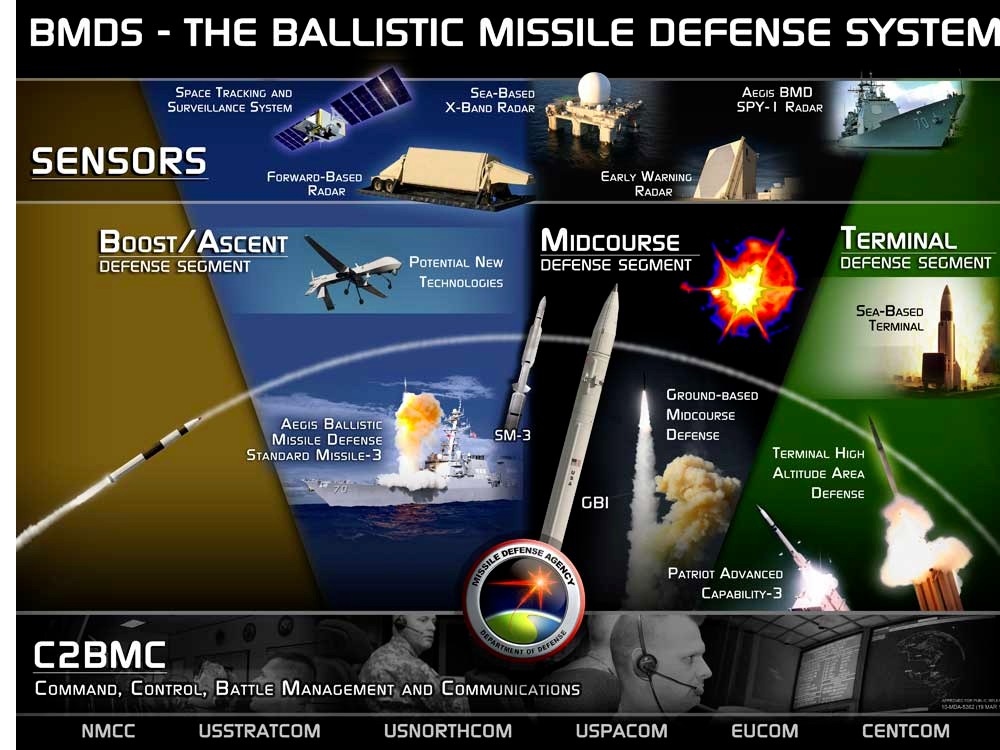

Система ПРО призвана защищать территорию страны от баллистических ракет любой дальности; все они управляются компьютерами и программным обеспечением, а следовательно, существует риск кибератак со стороны недружественных режимов или террористов, которые либо выведут оборонительные системы из строя, либо позволят похитить секретную информацию, исходные коды и т. п.

Ещё четыре года назад тогдашний Директор по информационным технологиям Пентагона Терри Хэлворсен (Terry Halvorsen) указал, что министерству обороны необходимо внедрить стандартный подход к управлению киберзащитой оборонительных систем, установленный Национальным институтом стандартов и технологий США (NIST).

Однако подготовленный в 2018 г. доклад Управления генерального инспектора показывают, что как минимум в системе ПРО средства контроля защиты так и не были реализованы на должном уровне. Речь и в самом деле идёт о стандартных вещах: многофакторной авторизации, регулярной оценке и устранению уязвимостей, обеспечению безопасности серверных массивов, защите секретных данных на съёмных носителях, шифровании передаваемой технической информации, мерах физической безопасности, таких как камеры и датчики движения. И даже там, где эти меры были более-менее реализованы, регулярных проверок их работоспособности не производилось.

«Многофакторная» что?

В одном из проинспектированных объектов служащие в течение 14-дневного периода создания учётных записей могли использовать только однофакторную авторизацию (логин-пароль); зачастую эти же логин и пароль использовались и после.

На другом объекте администратор домена так и не настроил политику безопасности, предотвращающую вход в систему пользователей, не использующих многофакторную авторизацию.

Отмечен также случай, когда информационные системы вообще не поддерживали многофакторную авторизацию

Кроме того, выяснилось, что некоторые уязвимости в программных комплексах систем ПРО, так и не были исправлены, хотя их обнаружили за несколько месяцев, а то и за несколько лет до инспекции. Самые старые «баги» из числа неисправленных, были обнаружены ещё в 2013 г.

Отдельно отмечено небрежное отношение к съёмным носителям: данные на них не шифровались, и некоторые системные администраторы заявили, что вообще не знали, что это необходимо делать. Учёт данным, которые переносились на таких носителях, тоже никто не вёл.

«Эксплуатируемые киберуязвимости в любых системах вооружения, - это угроза отнюдь не только для их операторов, - считает Олег Галушкин, директор по информационной безопасности компании SEC Consult Services. - Перечисленные недочёты в кибербезопасности рисуют картину одновременно постыдную и угрожающую: системы вооружения - должны быть защищены максимально эффективно, а в данном случае игнорируются даже базовые меры безопасности».

Домашнее задание

В отчёте также упоминаются проблемы с банальной физической безопасностью: отсутствовали замки на серверных стойках, считавшаяся запертой дверь четыре года была открытой, камеры безопасности отсутствовали даже там, где они обязательно должны быть.

В отчёте содержится настоятельная рекомендация все эти проблемы скорейшим образом устранить, однако отмечается, что лица, ответственные за информационную безопасность ряда объектов не отреагировали на черновой вариант отчёта. После выхода его окончательного варианта могут последовать санкции.

Поделиться

Поделиться