Как заманить хакера в ловушку

Целевые атаки, направленные на хищение финансовых средств, технологий, интеллектуальной собственности, получают все большее распространение. И традиционные средства, обеспечивающие превентивную защиту, оказываются бессильными перед теми нестандартными методами, которые может использовать злоумышленник, намеревающийся проникнуть в инфраструктуру компании.

Хакеры сегодня стали чуть ли не основными героями нашего времени. Сформировался образ вездесущих неуловимых злоумышленников, способных оказать значительное влияние на любую ситуацию в политике и экономике целых стран и континентов, от функционирования критически значимых элементов инфраструктуры до выборов президента. Для защиты от них постоянно создаются и совершенствуются файерволы, антивирусы и прочее специализированное ПО, направленное на предотвращение атак, но в то же время инструменты и техники взлома не менее активно эволюционируют и совершенствуются. И если от массовых атак превентивные средства способны обеспечить достаточно высокий уровень защиты, то в случае с целевыми кибератаками (APT – Advanced Persistent Threat) зачастую бессильны. Когда атакующий никуда не торопится и стремится закрепиться в вашей инфраструктуре, выявление сферы его интересов и направленности действий не всегда реализуемо стандартными средствами.

Группа компаний Sec-Consult, более 10 лет специализирующаяся на проведении аудитов безопасности методом моделирования атак, создала отдельный продукт, комбинирующий технические и психологические методы противостояния атакующим. Cybertrap представляет собой комбинацию сервисов, позволяющих заманить злоумышленника в имитацию реальной инфраструктуры, отследить сферу его интересов и по возможности – идентифицировать.

Нарушитель – живой человек, действующий по определенной логике, и принимающий решение перед каждым последующим шагом, основываясь на том, что он знает и видит. При этом хакер действует в условиях ограниченных ресурсов и времени и стремится достигнуть результата наиболее коротким, понятным и доступным путем. Поэтому – в отличие от аудита информационной безопасности, где необходимо выявить все возможные уязвимости – зачастую он доходит до первого эффективного действия, и затем только развивает достигнутый успех, стараясь получить максимум пользы при минимуме затрат. Таким образом, кроме основных задач по идентификации целей и личности атакующего, Cybertrap способен снизить нагрузку на реальную инфраструктуру и инструменты защиты, за счет отвлечения внимания хакера на сымитированные уязвимости и данные.

В состав продукта входит система расстановки уязвимостей-приманок (honeypot), которые с высокой долей вероятности привлекут атакующего. Приманки разрабатываются исходя из опыта «белых хакеров» Sec-Consult, за свою многолетнюю практику реализовавших несколько тысяч проектов по контролируемому взлому систем заказчиков для повышения уровня их безопасности. При этом степень сложности и привлекательности приманок может быть установлена в зависимости от предполагаемой квалификации атакующих, и с учетом специфики защищаемой информации.

Приманки приводят злоумышленника в контролируемый периметр – ловушку, тщательно имитирующий реальную инфраструктуру атакуемого предприятия, создавая полную иллюзию состоявшегося взлома. Для успешной реализации ловушки важно выстраивание не простого макета, а полноценной имитации, соответствующей представлениям атакующего о возможной архитектуре и характеристиках защищаемой системы. Все действия хакера будут тщательно отслеживаться и фиксироваться, что позволит сразу выявить сферу его интересов, возможных заказчиков и реальные цели нарушителя.

В продукте предусмотрено средство идентификации злоумышленника. Система Track Down позволяет внедрить в любой документ специальные скрипты, собирающие данные о компьютерах, где эти документы будут открыты. Это особенно эффективно при создании обманных документов-ловушек, похожих на реальные корпоративные документы, представляющие интерес для атакующих.

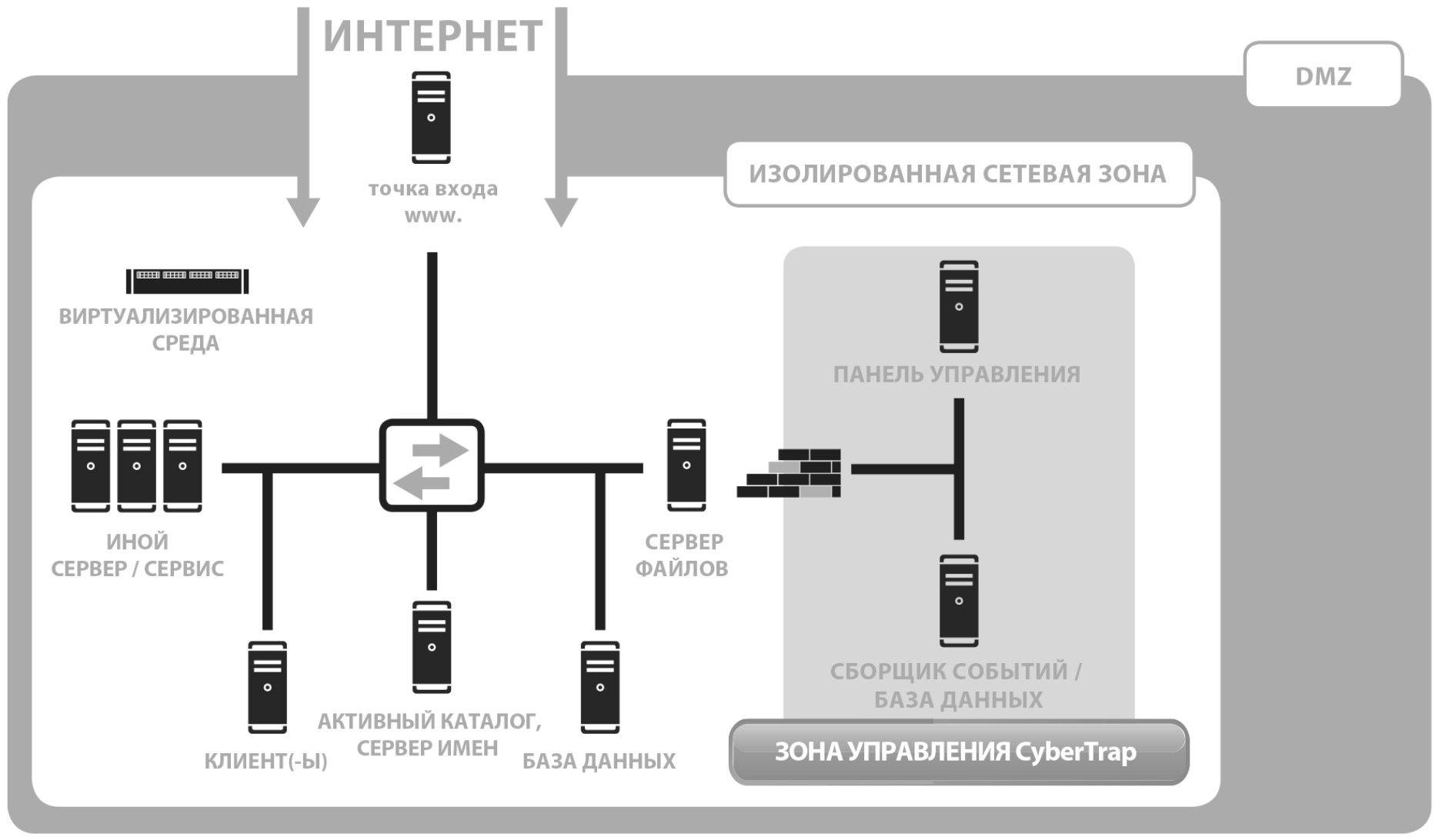

Cybertrap может быть развернут в нескольких вариантах по желанию заказчика – облачном, полным и гибридном. Выбранный вариант определяет местонахождение элементов системы – точки входа, приманки, ловушки (убедительной имитации инфраструктуры) и сервера Cybertrap.

В случае облачного развертывания на стороне заказчика находится исключительно точка входа в защищаемую систему и приманка. Далее нарушитель по VPN направляется в облако, поддерживаемое командой Cybertrap, где уже располагается ловушка с качественной имитацией инфраструктуры заказчика и сервер продукта.

При полном развертывании все компоненты – точка входа, приманка, имитация инфраструктуры и сервер продукта - находятся на стороне заказчика и под контролем его сотрудников. Гибридный вариант предусматривает размещение точки входа, приманки и имитации на стороне заказчика, а сервер продукта находится под управлением команды Cybertrap.

Продукт особенно интересен для больших структур, обладающих разнородной ценной информацией или разнообразными направлениями деятельности, когда целью хакеров может быть не только похищение финансовых средств, но и технологий, интеллектуальной собственности, а в ряде случаев – поиск информации, дискредитирующей менеджмент или владельцев предприятия. Еще один вариант – наличие географически распределенной сети, где может быть важна привязка интереса злоумышленника к местности.

Одним из направлений применения продукта стал также контроль качества проведения аудитов информационной безопасности, так как в ходе таких проверок все приманки должны быть выявлены и включены в предоставляемый отчет.

Cybertrap уже сегодня применяется в ряде европейских банков, телеком-операторов и компаниях-носителях уникальных ноу-хау.

Поделиться

Поделиться