Как обеспечить безопасность сетей 5G

Возможности сетей 5G не ограничиваются рекордной скоростью мобильного интернет-доступа. Новый стандарт мобильной связи может стать универсальной инфраструктурой взаимодействия людей, умных устройств, организаций и целых отраслей экономики. Но всеобщая связанность имеет обратную сторону — появление более масштабных киберугроз. Об основах обеспечения безопасности сетей 5G рассказал Александр Зубарев, директор по информационной безопасности компании Huawei в России.

Применение сетей 5G

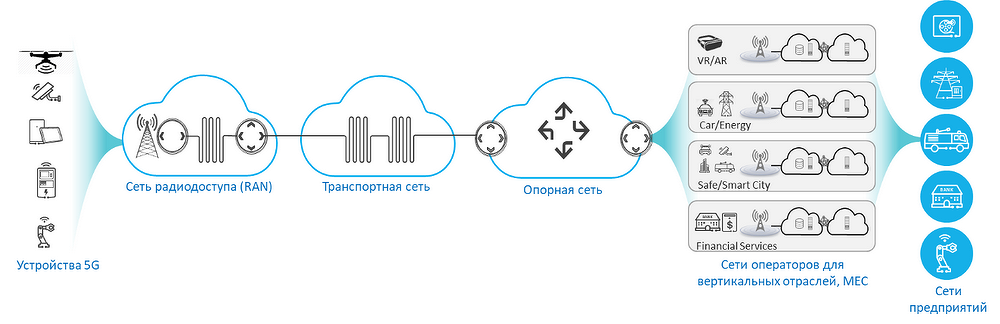

В отличие от предыдущих поколений мобильных сетей, ориентированных, в основном, на массового потребителя (услуги голосовой связи, мобильного доступа в интернет), стандарт 5G развивается преимущественно в интересах корпоративного и государственного сектора. Предлагаются три основных сценария использования сетей 5G.

Первый — сверхширокополосная мобильная связь (eMBB) с пиковой скоростью передачи данных до 25 Гбит/с. Она может применяться для прямых трансляций 4K, сервисов AR/VR, облачных игр и оказания других услуг с высоким объемом трафика.

Второй — сверхнадежная межмашинная связь с низкими задержками (URLLC), для которой характерно сокращение задержек передачи данных до 1 мс. Этот сценарий будет востребован в интересах беспилотного транспорта или для дистанционных технологий, например, в роботизированной хирургии.

Третий — массовая межмашинная связь (mMTC), для которой доступна поддержка до 1 млн подключений к базовой станции на 1 кв.км. Этот тип связи найдет применение в развитии потребительского и промышленного интернета вещей (электроснабжение, производство, безопасный город и пр.).

Источник: Huawei, 2020

Архитектура и ландшафт угроз безопасности

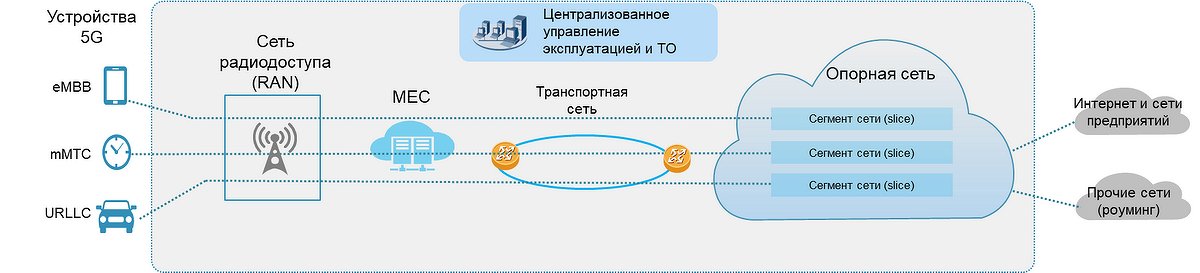

Рассмотрим основные особенности архитектуры сетей 5G и связанные с ними проблемы безопасности.

1) Сеть радиодоступа (RAN) основана на новом стандарте 5G NR (New Radio), реализующем необходимые для заданного сценария характеристики: пропускную способность, минимальные задержки или массовые подключения. Согласно концепции конвергентной архитектуры, иные сети радиодоступа (Wi-Fi, 4G-LTE) должны подключаться к единому ядру сети 5G. Понятно, что большое число подключений и высокая пропускная способность увеличивают поверхность атаки. ИВ-устройства менее устойчивы к взлому.

2) Архитектура опорной сети (ядро сети или 5G Core) основана на облачных технологиях и виртуализации сетевых функций (SDN, NFV), позволяющих создать множество независимых сегментов и поддерживать таким образом сервисы с различным набором характеристик. Сегментирование также позволяет операторам предоставлять сетевую инфраструктуру в виде сервиса для организаций. При этом можно говорить о более серьезных последствиях сбоев или злоупотреблений с учетом масштаба использования.

Источник: Huawei, 2020

3) 5G предполагает активное использование технологии периферийных вычислений (MEC). Это могут быть, в частности, корпоративные приложения, работающие на сети операторов: интеллектуальные сервисы, финансовые сервисы, мультимедиа. Следует добавить, что в этом случае происходит интеграция операторских сетей 5G в корпоративную инфраструктуру. Это создает новые возможности проникновения в корпоративные сети, в том числе и благодаря размещению оборудования MEC вне защищенного периметра организации.

4) Централизованная инфраструктура управления сетью (O&M) усложняется за счет необходимости одновременной поддержки большого числа сервисных сегментов. Это приводит к более серьезным последствиям злоупотребления ресурсами и/или ошибок конфигурации O&M.

Источник: Huawei, 2020

| Угрозы для RAN | Угрозы для опорной сети и сервисов оператора | Угрозы для MEC | Угрозы для инфраструктуры 5G из внешних сетей |

|---|---|---|---|

|

|

|

|

Подход к защите

Основываясь на редакциях разрабатываемого стандарта 5G, а также на опыте компании Huawei в области разработки комплексных защитных решений, определим, какие меры будут необходимы для противодействия угрозам в сетях 5G.

Защита на уровне стандарта

- Разделение слоев протокола передачи данных на три плоскости: User Plane, Control Plane, Management Plane. Изоляция, шифрование и контроль целостности плоскостей. Шифрование абонентского и сигнального трафика.

- Увеличение длины ключа шифрования трафика с 128 бит до 256 бит (в новой редакции стандарта);

- Единый механизм аутентификации абонентов для различных типов беспроводной связи;

- Поддержка гибких политик безопасности для сегментов.

Источник: Huawei, 2020

Следует отметить, что не исключается возможность использования и ГОСТ шифрования в сетях 5G при условии, что он будет соответствовать требованиям спецификаций безопасности стандарта 3GPP. Тогда его реализация и поддержка будут обеспечиваться при участии вендора и российских разработчиков, имеющих соответствующую лицензию ФСБ России. Но для этого надо подать заявку в 3GPP и пройти процедуры одобрения.

Защита на уровне решений, оборудования и инфраструктуры сети

- Многоуровневая изоляция и защита целостности компонентов SDN и VNF — гипервизора, виртуальных машин, ОС, контейнеров;

- Обеспечение высокой доступности виртуальных машин для быстрого восстановления после атак;

- Аутентификация приложений MEC, авторизация запросов API;

- Дополнительный фактор аутентификации при доступе к корпоративной сети, белый список устройств и служб;

- Защищенные каналы связи между базовой станцией, MEC и корпоративной сетью;

- Доверенная аппаратная среда — безопасная загрузка устройств, TEE;

- Обнаружение атак в реальном времени на сетевых узлах и элементах виртуальной инфраструктуры с использованием алгоритмов ИИ.

Защита на уровне управления сетью

- Многофакторная аутентификация и разграничение доступа к сегментам со стороны O&M;

- Средства обнаружения поддельных базовых станций на основе мониторинга событий обслуживания;

- Безопасное управление жизненным циклом пользовательских данных, а также аналитических и служебных данных оператора — шифрование, анонимизация, безопасное хранение и удаление;

- Централизованное управление уязвимостями, политиками ИБ, анализ больших данных для обнаружения аномалий и раннего реагирования на атаки (SOC).

Важно отметить, что безопасность сетей 5G не ограничивается техническими мерами защиты и складывается из совместных усилий доверяющих друг другу сторон: разработчиков стандарта, регуляторов, вендоров, операторов и поставщиков услуг. Поддерживая укрепление доверия между сторонами, компания Huawei участвует в разработке стандарта 5G в составе консорциума 3GPP, а также предлагает рынку варианты комплексных защищенных решений.

Более того, совместно с ведущими вендорами — поставщиками телеком-решений — Huawei активно участвует в реализации новой схемы мобильной кибербезопасности, запущенной совместно GSMA и 3GPP с различными регуляторами кибербезопасности — NESAS/SCAS (Network Equipment Security Assurance Scheme/Security Assurance Specifications).

Преимущества NESAS/SCAS:

- Дает возможность обеспечить защиту для наиболее специфичных для промышленности точек доступа и связанных с ними угроз безопасности, таких как радиоинтерфейс, NAS, веб-безопасность и т.д.

- Предоставляет унифицированные спецификации, которые можно измерить, увидеть, сопоставить, понять и применить.

- Снижает фрагментации требований к безопасности и сокращает ненужные затраты операторов.

Операторам использование этих решений позволит сократить время и затраты на оценку поставщиков, определит строгие и унифицированные стандарты безопасности и обеспечит эти высокие уровни безопасности.

В заключении хотелось бы рекомендовать создание совместных (вендор-оператор-OTT провайдер-B2B- и B2G-клиенты) инновационных проектов, направленных на проверку того, как коммерческие продукты для сетей 5G могут использовать стандарты кибербезопасности и рекомендуемые практики для соответствующих случаев и сценариев их использования. С помощью таких проектов также можно на практике продемонстрировать, как могут быть правильно использованы и улучшены функции безопасности 5G.

Автор выражает благодарность своим коллегам Дмитрию Конареву и Юлии Чернокожиной за участие в работе над материалом.

Поделиться

Поделиться