Перестройка ИТ-инфраструктуры: какие проблемы возникают и как с ними справиться

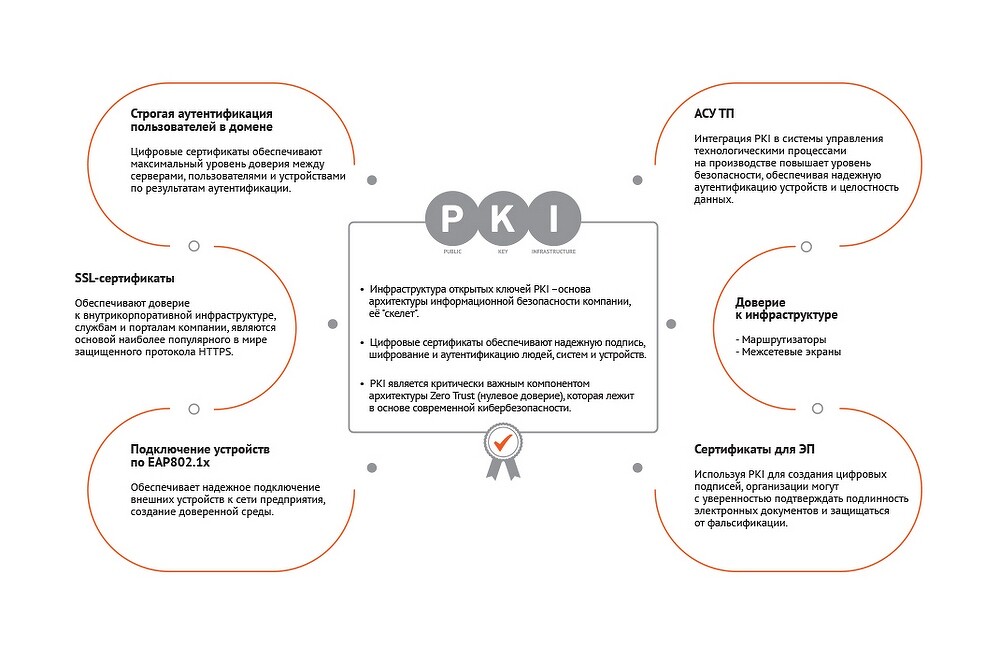

В компании Aladdin рассказали, что 70% причин взломов в процессе миграции можно устранить, выстроив правильную систему аутентификации и идентификации пользователей за счёт применения двухфакторной аутентификации и разворачивания инфраструктуры открытых ключей (PKI). А исключить потерю данных можно с помощью решений для шифрования и обезличивания информации. Подробнее о том, какие есть риски в процессе перестройки и как их решить в нашем тексте.

Основы безопасности

Аутентификацию на основе паролей легко обойти, внутренняя сеть не защищена от подключения «неизвестных» устройств, почта уязвима к фишингу, сложно обеспечить безопасное подключение удалённых пользователей и устройств. С этими и другими проблемами чаще всего сталкиваются компании в процессе глобального перекраивания ИТ-инфраструктуры. Внедрив PKI, такие проблемы можно успешно решить.

PKI создаёт доверенную среду для безопасного взаимодействия пользователей и систем в сети. Это внутренняя зона безопасности, гарантирующая защиту от умышленных или действий внутренних нарушителей. Нет PKI — нет гарантий безопасности.

Строгая (двухфакторная) аутентификация пользователей в домене (цифровые сертификаты) обеспечивает максимальный уровень доверия между серверами, пользователями и устройствами.

Наличие подсистемы, которая обеспечивает строгую аутентификацию необходимо, так как это один из ключевых и критически важных элементов ИТ-инфраструктуры. Реализовать её правильно — одна из первоочередных задач каждой компании и организации, которая заботится о своей безопасности. Решив эту задачу, можно предотвратить и большое количество инцидентов.

Ситуация с PKI в России

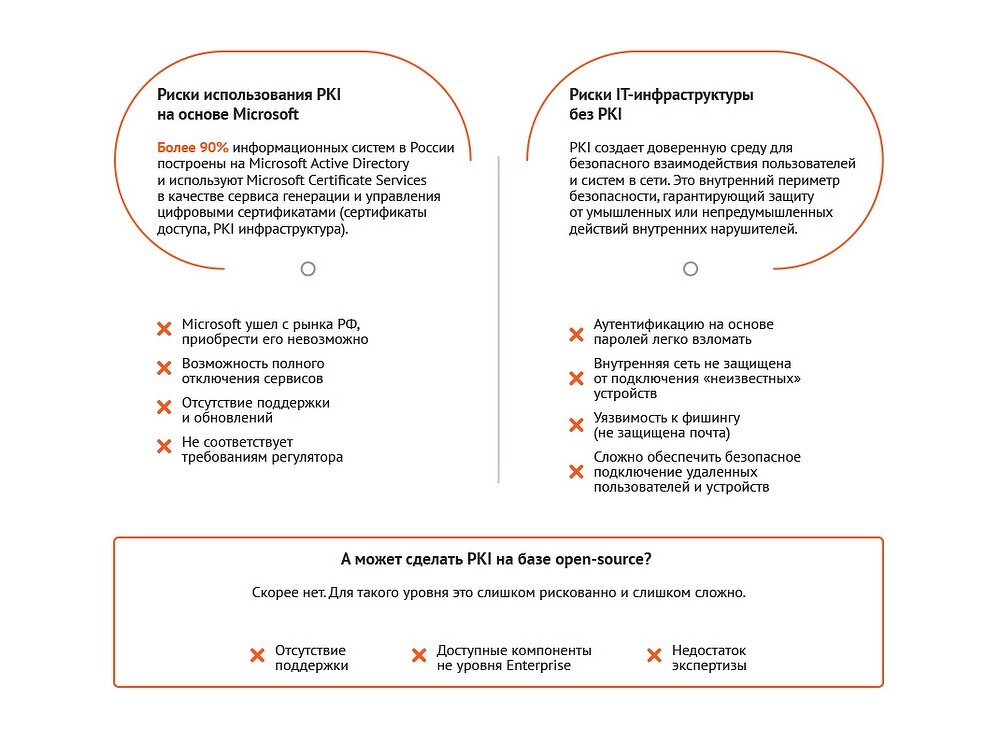

Сейчас компании в России делятся на тех, кто использует PKI на базе Microsoft и тех, кто не использует PKI. И то и другое — это риск для безопасности информационной системы.

Большинство информационных систем в России построены на Microsoft Active Directory и используют Microsoft Certificate Services в качестве сервиса генерации и управления цифровыми сертификатами (сертификаты доступа в PKI-инфраструктуре). Доверие к объекту формируется после предъявления сертификата, но в большинстве отечественных ИТ-инфраструктур до сих пор сертификат можно получить в зарубежном центре сертификации Microsoft Certificate Authority, провалидировать (проверить) сертификат можно в Microsoft Certificate Service.

Компания Microsoft ушла с рынка РФ, приобрести решения не представляется возможным, вполне реален риск полного отключения сервисов, отсутствует поддержка и обновления, импортное решение не соответствует требованиям регулятора — одним словом, минусов сильно больше, чем плюсов.

Нет PKI — нет безопасного импортозамещения

В процессе импортозамещения недостаточно заместить только операционную систему и прикладное ПО, ведь служба каталогов и домен безопасности — это «сердце» ИТ-инфраструктуры. Служба PKI, которая, является компонентом домена безопасности, по своей сути «узкое место». Отказ в обслуживании ИТ-инфраструктуры компании, остановка работы этой инфраструктуры является действительно критическим и недопустимым событием.

Сейчас Linux находится в процессе распространения по всей стране, но остаётся без внимания тот факт, что в российских Linux-дистрибутивах нет вложенных PKI-служб, центров выдачи и управления сертификатами, без которых применение в корпоративном сегменте недопустимо.

Сервисы безопасности, которые взаимодействуют с контроллерами домена и с другими службами, не будут также удобно и комфортно работать в Windows, как они работают в Linux. Понятно, что возникает необходимость параллельной работы в гетерогенной среде — как c наследием Microsoft, так и с отечественными решениями.

Выход есть всегда

Создать PKI-инфраструктуру на базе Open Source для предприятия корпоративного уровня слишком рискованно и слишком сложно: полнофункциональные компоненты отсутствуют, поддержки нет, экспертиза недостаточна.

Значит, стоит задача, найти полнофункциональную замену Microsoft CA, с возможностью интеграции в доменную инфраструктуру, полноценным PKI-функционалом, возможностью бесшовной миграции на Linux, параллельной работой с действующим Microsoft CA, поддержкой MS Active Directory, поддержкой различных архитектур аппаратных платформ, поддержкой отечественных ОС, виртуальных сред, одновременной работы с различными службами каталогов (Window и Linux). Необходимо, чтобы решение отвечало требованиям регуляторов, была возможность гарантированной технической поддержки в России.

У компании Аладдин есть корпоративный центр сертификации для Linux — Aladdin Enterprise CA. Это отечественная замена Microsoft CA, решение обеспечивает создание PKI-инфраструктуры уровня Enterprise на базе отечественных ОС, функционирует в процессе миграции инфраструктуры на Linux, решение в реестре отечественного ПО и в системе сертификация ФСТЭК, доступна техническая поддержка при внедрении и эксплуатации.

Лес рубят — щепки летят

Вторая проблема, с которой сталкиваются в процессе перестройки ИТ-ландшафта в любой организации — это массовая утечка данных как следствие отсутствия шифрования в организации.

Кроме охраны периметра, нужно защищать и работать с самими данными, инструменты для этого существуют — обезличивание персональных данных. В случае с конфиденциальной информацией — шифрование всей информации на рабочих станциях.

Secret Disk — система защиты информации на рабочих станциях и серверах. Теперь это решение есть и для ОС семейства Linux любой степени зрелости.

Денис Суховей, руководитель департамента развития технологий компании «Аладдин» сообщил, что «в настоящее время появился продукт, способный поддерживать как версии ОС семейства Linux, так и Windows. В кратчайшие сроки возможно зашифровать ценную информацию на диске, что экологично изолирует рабочие папки и файлы от остальной файловой структуры. Для сотрудников установка не создаст проблем — ноутбук можно использовать вне офиса, не заметят изменения сотрудники и на стационарных компьютерах, а вот у работодателей перестанет болеть голова от поисков подходящих решений для построения безопасной ИТ-инфраструктуры в Linux».

Cистема защиты информации Secret Disk имеет клиент-серверную архитектуру. Ключевые компоненты: программный агент, менеджмент сервер, консоль управления. После установки программного агента на компьютер информация защищается с помощью шифрования.

С помощью ключевого контейнера пользователя происходит двухфакторная аутентификация и вся информация о пользователях передаётся в консоль управления администратора.

Агент может работать как автономно, так и в режиме централизованного управления. Последнее, в свою очередь, позволяет развёртывать системы защиты информации на большом количестве рабочих станций.

В Secret Disk включен сертифицированный ФСБ России модуль СКЗИ Secret Disk Crypto Engine для повышения надёжности системы. Важно, что при установке системы нет привязки к сервисам PKI, удостоверяющего центра и службе каталогов.

Решение Aladdin шифрует диск, автоматически регистрирует пользователей в консоли управления, мониторит процессы зашифрованных ресурсов и производит аутентификацию пользователей при попытке доступа к данным. Конечно же, при этом предусмотрено разграничение ролей на администратора и пользователя.

PKI и шифрование — надежные защитники

По мнению Сергея Груздева, генерального директора компании «Аладдин», «критически важно проектировать сразу правильную и безопасную ИТ-инфраструктуру, основанную сначала на гарантиях, а потом на доверии. Инфраструктура PKI (инфраструктура открытых ключей) помогает обеспечить гарантию безопасности ИТ-инфраструктуры. Основой же доверительных отношений служит надёжная аутентификация, причём всех субъектов ИТ — железа, ПО и самих пользователей».

Правильно расставить приоритеты стоит в отношении защиты данных.

«Часто ошибка в том, что мы продолжаем бороться не с причинами утечки данных, а больше с их следствиями. Приоритеты в обеспечении безопасности критичных информационных систем должны быть сосредоточены не столько на защите инфраструктурного периметра компании, сколько на устранении «точек отказа», в том числе с применением шифрования», — прокомментировал генеральный директор Aladdin.

■ Рекламаerid:2SDnje3iPhrРекламодатель: АО "Аладдин Р.Д."ИНН/ОГРН: 7719165935/1027739490415Сайт: https://www.aladdin-rd.ru/

Поделиться

Поделиться