Секреты ИБ: как добиться пользы от лог-файлов

Информация, циркулирующая в компании, оставляет следы. Системы безопасности аккуратно собирают гигабайты данных, складируют их в логах, а дальше... Обычно, дальше ничего не происходит, и пользы от всей этой ИБ-деятельности никакой. В такой ситуации на помощь приходят программные решения нового поколения - Security Information Event Management (SIEM). Пора с ними познакомиться поближе.Из года в год организации инвестируют все большие средства в информационную безопасность. Мобильность данных, увеличение количества пользователей и приложений, расширение границ корпоративных сетей приводят к появлению значительного числа разнообразных средств защиты информации. Это межсетевые экраны, антивирусы, комплексные UTM-устройства, системы обнаружения и предотвращения вторжений, DLP-системы, решения типа IAM и Vulnerability Management, специализированные Web и Email шлюзы, NAC-системы и многие другие. Все эти решения в процессе своей работы создают немало полезной информации, которую помещают в файлы логов и журналы событий. Очевидно, что следует регулярно проводить анализ такой информации – это позволяет выполнять более тонкую настройку средств защиты, оценивать общее состояние защищенности корпоративной инфраструктуры и, конечно, расследовать и выявлять инциденты информационной безопасности.

В чем же проблема?

Проблема заключается в том, что анализ данных из логов разных форматов и журналов событий разнородных систем связан с большими трудозатратами. Тот, кто когда-либо занимался обслуживанием систем защиты, знает, какая это сложная задача – вручную разбирать содержимое логов, особенно в решениях с традиционно большим количеством ложных срабатываний, таких как, например IDS/IPS, проактивные антивирусы или DLP-системы. Другой важной задачей является необходимость корреляции данных, полученных из разных источников. Возникновение инцидента безопасности, как правило, отображается одновременно в логах нескольких систем защиты, и для правильного реагирования нужно обладать детальной информацией об инциденте.

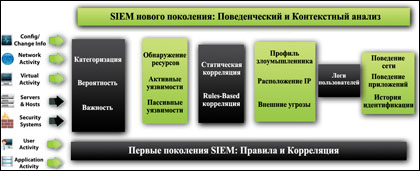

Функциональные особенности SIEM-продуктов первого и второго поколений

Увеличить

Источник: headtechnology RU, 2011

Кроме того, в каждой организации существует множество активных сетевых устройств, таких как коммутаторы, маршрутизаторы, беспроводные точки доступа, средства удаленного доступа и решения типа Deed Packet Inspection. Такие устройства собирают статистику о прохождении всего сетевого трафика и помещают ее в лог-файлы. Данные о сетевом трафике представляют интерес как для сотрудников служб безопасности (относительно деталей обращений к критичным серверам и приложениям), так и для обслуживающего сеть персонала.

И, наконец, в журналы событий информацию помещают разнообразные серверные и клиентские операционные системы, а также приложения, которые на эти системы установлены (это базы данных, корпоративные приложения типа ERP, CRM и бухгалтерии, почтовые и Web сервера и так далее). В этом случае для специалистов по безопасности наибольший интерес представляют данные об аутентификации, попытках доступа, успешной авторизации и выполнении критичных действий на серверах.

Таким образом, в любой, даже небольшой по размерам организации существует множество источников данных, которые ежедневно генерируют большое количество информации. Эту информацию необходимо безопасно централизованно хранить и регулярно анализировать.

Что для этого нужно?

Для решения указанных задач применяются устройства типа Security Information Event Management (SIEM), которые позволяют собирать и анализировать информацию от различных источников данных, а также оповещать сотрудников безопасности об инцидентах на основе предустановленных или пользовательских правил. Основной задачей SIEM решений является мониторинг в реальном времени, автоматизированный аудит и реагирование на инциденты информационной безопасности.

Современные SIEM решения обладают многими полезными возможностями. Среди них, в первую очередь, централизованное безопасное хранение данных. Вся информация из журналов событий и лог-файлов, а также статистика по сетевому трафику хранится в зашифрованном и подписанном виде либо на самом SIEM-устройстве, либо на внешнем хранилище в архивированном виде.

Поделиться

Поделиться