«Зима близко»: пандемия трансформирует сферу ИБ

Необходимость в кратчайшие сроки обеспечить переход сотрудников на удаленную работу стала серьезным испытанием для отделов ИТ и ИБ. И существенно изменила взгляд специалистов на то, как надо обеспечивать информационную безопасность.

«Зима близко»

Эта фраза, девиз дома Старков из эпопеи «Игра Престолов» (ставшей, кстати одной из самых популярных «приманок», используемых киберпреступниками), красной нитью проходит через все повествование, напоминая о необходимости всегда быть наготове, даже если угроза кажется маловероятной.

Критическая, но маловероятная угроза, с которой столкнулись обитатели вымышленной вселенной, является хорошей иллюстрацией той ситуации, в которой по всему миру оказались специалисты по информационной безопасности в начале этого года, когда практически во всем мире огромное количество компаний почти одномоментно были вынуждены перейти на работу в дистанционном режиме.

Экстренный переход на «удаленку», имеющий все шансы повториться в грядущий сезон ОРВИ, стал вызовом для служб ИТ и ИБ. Для того, чтобы выяснить, как они пережили стремительный переход на «удаленку», компания CTI опросила несколько сотен ИТ- и ИБ-специалистов из различных отраслей экономики.

Новая реальность, с которой столкнулись сотрудники отделов ИБ

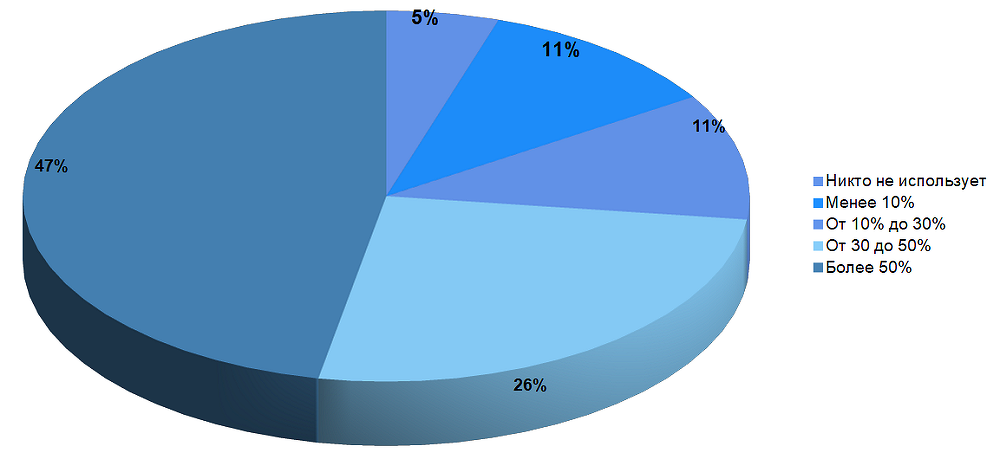

Последние несколько лет ландшафт корпоративных информационных технологий в России активно меняется: сотрудники все чаще используют для работы собственные устройства для доступа к корпоративным ресурсам. У 47% респондентов CTI большинство сотрудников регулярно решает рабочие вопросы с помощью личных устройств.

Доля сотрудников, использующих личные устройства

Кроме того, все шире применяются облачные сервисы и устройства интернета вещей, практически стали размыты границы корпоративных периметров и т. д.

Все это затруднило работу специалистов по информационной безопасности в момент, когда сотрудники их компаний перешли на удаленный режим работы. Ведь корпоративные устройства были защищены средствами безопасности, а вот домашнее сетевое оборудование просто не успело пройти аудит ИБ. Кроме того, удаленно подключая ПК к корпоративной сети, сотрудники забывают о прочем оборудовании, которое использует домашний роутер, да и вообще не задумываются о безопасности и надежности используемых решений.

Для обеспечения работы сотрудников с корпоративными системами многим компаниям пришлось срочно открывать удаленный доступ, который специалисты ИБ недолюбливают, а киберпреступники, наоборот, обожают. Немудрено, что только за 3 недели марта 2020 г. количество атак на незакрытые порты RDP, самого популярного протокола для удаленного подключения, выросло, согласно отчету Positive Technologies, на 9%.

В результате, по данным МВД, за январь-июнь 2020 г. на 91,7% выросло количество ИТ-преступлений, по сравнению с аналогичным периодом прошлого года, и составило 225,5 тыс., причем 51,1% таких преступлений относится к категориям тяжких и особо тяжких. Удельный вес противоправных ИТ-деяний в общей структуре преступности на территории РФ достиг 22,3%. В частности, участились атаки на нефтегазовые компании и системы автоматизации зданий, а также на образовательный сектор, на банковские системы и т.д.

Примерно половина убытков от кибератак, по оценке «Лаборатории Касперского», — это затраты на восстановление данных и инфраструктуры, а другая — ущерб, которые понесла компания вследствие остановки бизнес-процессов.

Как организовывали удаленную работу

Необходимость быстрого перевода сотрудников на «удаленку» стала вызовом для служб ИТ и ИБ. Лишь треть из них отвечала, что удаленную работу сотрудников они организовывали, работая в привычном режиме, две трети признались, что пришлось трудиться сверхурочно.

Компании первоначально старались максимально расширить возможности текущих систем безопасности. Это сыграло ключевую роль при выборе способов масштабирования и переконфигурирования средств защиты для удаленных рабочих мест.

Лучше всего справились компании, которые уже не первый год трансформируют свой ИТ-ландшафт и уже давно реализовывают стратегию использования мобильных рабочих мест. Эти организации относительно спокойно прошли испытания самоизоляцией — без существенных затрат.

«По данным наших защитных систем, число попыток внешних атак увеличилось в среднем на 20% — говорит Денис Липский, архитектор ИТ-инфраструктуры аудиторской компании FBK Grant Thornton. — Мы были в определенной степени подготовлены к переходу на дистанционный режим работы, стратегию по предоставлению дистанционного рабочего места реализуем не первый год. Но, как и многие наши коллеги, не были готовы к настолько стремительному развитию событий. Наша ИТ-служба работала в режиме форсажа. Задача была понятная — обеспечить экстренный переход компании на дистанционную работу, не жертвуя при этом информационной безопасностью».

Многие вендоры оперативно отреагировали на запросы бизнеса и предоставили триальные лицензии в неограниченном количестве на длительный период. Этим предложением воспользовались 37% опрошенных. 47% компаний докупали лицензии, при этом большая часть заказов была на организации защищенных коммуникаций (VPN), но также весомую долю составляли облачные средства защиты, которые можно было быстро начать использовать. Отдельно стоит отметить рост спроса на системы DLP для осуществления оперативного контроля за рабочим временем сотрудников.

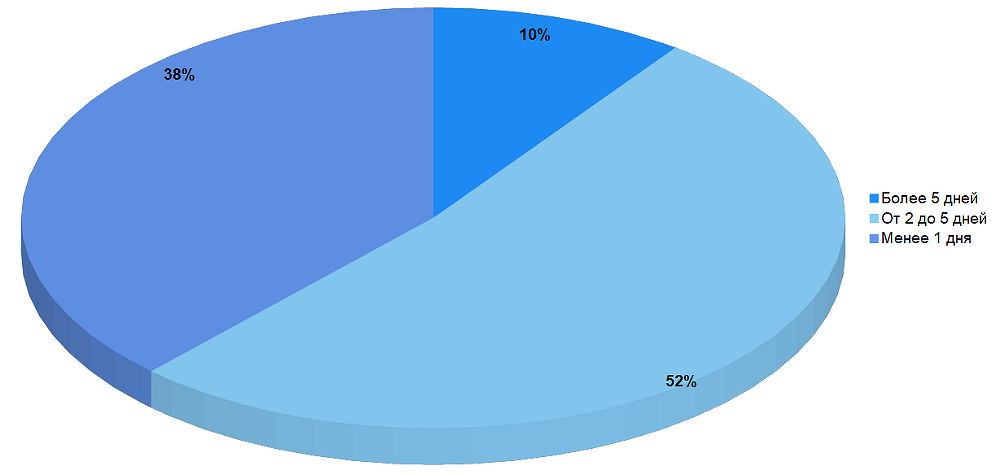

Большинство респондентов отметили сжатые сроки внедрения. Более 50% компаний обеспечили защиту своей инфраструктуры и данных в течение недели. Для выдерживания сроков привлекались сторонние эксперты, в результате системные интеграторы отметили рост продаж аутсорсинговых услуг и привлечение внешних экспертов как по ИТ-, так и по ИБ-проектам.

Как быстро удалось получить и настроить новое ПО?

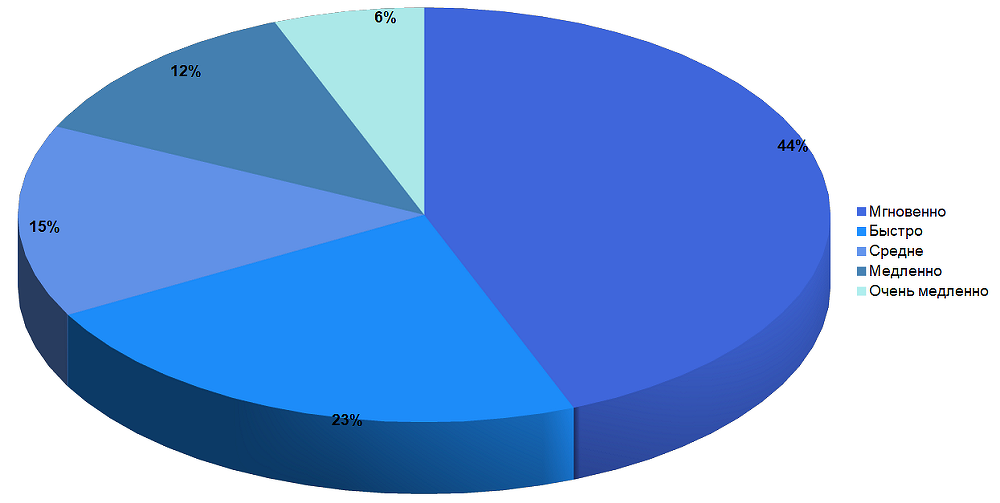

При этом 44% респондентов отметили высокую оперативность содействия вендоров и интеграторов, недовольны временем реакции оказались 18%.

Как быстро вы получали помощь от вендора или партнера?

Обеспечение доступности ИТ-ресурсов для удаленных сотрудников повлекло изменение маршрутизации трафика, а также корректировку правил сетевого доступа и перенастройку политик безопасности в системах обеспечения ИБ. Почти две трети, 64% участников опроса смогли быстро провести переконфигурирование имеющихся средств защиты без потери производительности и эффективности. У 10% этот процесс вызвал серьезные затруднения, остальные заявили, что это была работа «средней сложности».

При этом, как отметили эксперты, многие компании стали по-новому использовать уже имеющиеся у них средства защиты.

«Интересно, что многие компании стали по-новому использовать уже имеющиеся у них средства защиты. Например, отсутствие возможности установить DLP на домашний компьютер сотрудника заставил переложить функцию учета рабочего времени на VPN-клиента или межсетевой экран на периметре сети, — отметил Алексей Лукацкий, бизнес-консультант по безопасности компании Cisco. — Сервис защищенного DNS переориентировался из вспомогательного в основной инструмент защиты личных устройств сотрудников, которые не могли на них поставить традиционные корпоративные средства ИБ. А системы анализа сетевых аномалий стали не только бороться с угрозами во внутренней сети, но и помогли следить за продуктивностью удаленных сотрудников».

В итоге оправдались инвестиции в использование широко известного и зрелого ПО, что позволило компаниям сэкономить и оперативно модернизировать сетевые решения и подсистемы ИБ в целях минимизации рисков и нейтрализации возможных угроз. «В нашей компании вся «внутренняя» безопасность организована на базе решений «Лаборатории Касперского». С оперативным переводом сотрудников на удаленную работу никаких проблем не возникло, — говорит Сергей Левен, руководитель отдела автоматизации компании «Корунд», поставляющей промышленным предприятиям инструментарий и оснастку. — Это удалось сделать в сжатые сроки. При этом, каких-либо существенных угроз для сети компании мы не увидели».

Как обеспечивали ИБ в «домашнем офисе»

Основными проблемами обеспечения ИБ в период самоизоляции являлись размытие защищаемого периметра и активное использование сотрудниками личных устройств для выполнения служебных обязанностей.

Как уже отмечалось, более 50% сотрудников опрошенных компаний использовали личные устройства. В результате злоумышленники активно использовали скомпрометированные учетные данные пользователя для доступа к корпоративным сервиса, данным и документам.

Также стоит иметь в виду, что помимо использования недоверенных устройств, пользователи для подключения к интернет использовали свои домашние роутеры, которые, как уже говорилось, в большинстве своем не настроены должным образом и традиционно являются объектами хакерских атак.

Подтвердили свою важность и набирают все большую актуальность программы повышения уровня знаний сотрудников о различных аспектах кибербезопасности, объединяемые понятием Security Awareness.

«Компаниям необходимо использовать комплексную защиту мобильных устройств, которая позволит предотвращать продвинутые кибератаки, сможет противостоять как внешним, так и внутренним угрозам, а также обеспечит доступ в корпоративную сеть только с проверенных безопасных устройств, при этом сохранит конфиденциальность частной информации», — говорит Антон Афанасьев, руководитель направления «Информационная безопасность» компании CTI.

Новые реалии и вызовы

Все сходятся во мнении о том, что «мир больше не будет прежним»: согласно многим опросам около 30% сотрудников уже сейчас переведено на постоянную удаленную работу в большинстве организаций. Исследование CTI дает приблизительно такие же цифры — у 26% компаний останутся дома более 60% сотрудников, у 35% — от 30 до 60%.

При этом не прекращаются разговоры про вторую волну коронавируса и сопутствующий новый карантин, в некоторых странах этот процесс уже пошел. Неудивительно, что в большинстве (86%) компаний, опрошенных CTI, собираются пересматривать риски ИБ по итогам самоизоляции первой половины года, готовить меры по их минимизации.

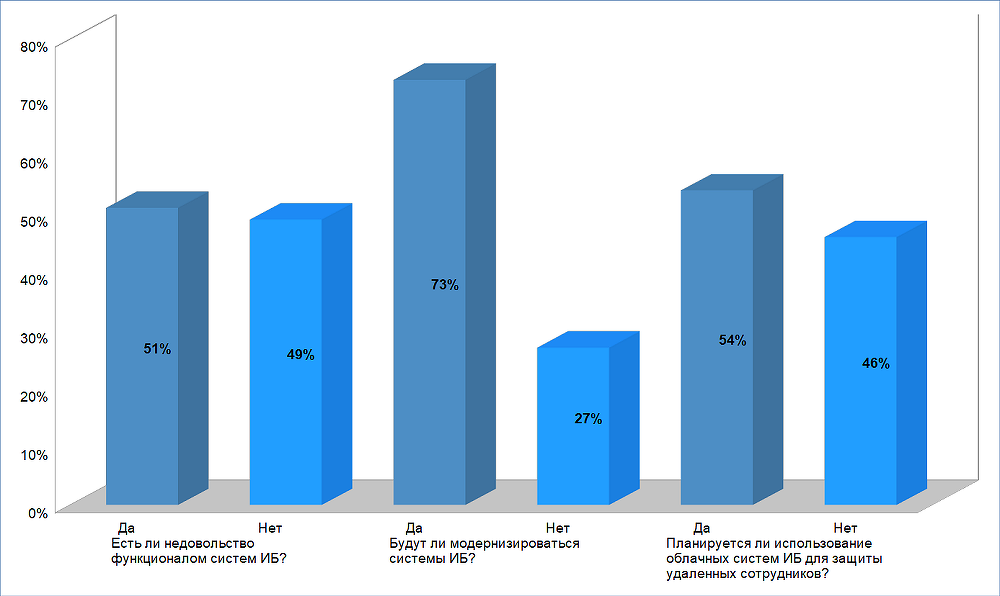

В связи с переходом на гибридный формат (сочетание удаленной работы с офисной) 73% компаний планируют модернизировать решения ИБ. Больше всего это затронет системы защиты каналов связи, обеспечения доступа в Интернет, антивирусной защиты, средства анализа защищенности и управления уязвимостями.

Более половины, 51% компаний отметили, что недовольны используемыми решениями. Удаленная работа показала, что некоторые решения не справляются в подобной схеме использования и работают менее эффективно. Например, в классической архитектуре на агентах DIP-систем активируется не весь функционал, а при массовом переходе на удаленный режим работы пришлось задействовать все функции, что повлияло на производительность ПК и загрузку каналов передачи данных.

Планы относительно функционала систем ИБ

На первое место выходят многофункциональные решения, а не узкоспециализированные, поэтому 54% компаний рассматривают возможность использования облачных сервисов в области информационной безопасности, хотя до пандемии это показатель был на порядок ниже.

Высказываемое недовольство существующими ИБ-решениями и намерение их усовершенствовать у большей части респондентов дает надежду, что следующие испытания — будь это вторая волна коронавируса или какая-либо новая напасть, корпоративные ИТ-системы пройдут легче и с меньшими проблемами.

Поделиться

Поделиться