Персональные данные в страховании: между законом и здравым смыслом

Страховой бизнес – один из самых сложных с точки зрения выполнения норм, определяющих порядок обработки персональных данных (ПД) и обеспечение их безопасности. Проблемы вызывает практически все – и отнесение участников системы страхования к операторам ПД, и правомерность обработки, в первую очередь – передачи персональных данных различных категорий, а также формы получения согласия субъектов, выбор мер технической защиты, и многое другое. При этом значительная часть сложностей может быть нивелирована за счет применения современных программных продуктов, в числе которых – разработки компании "Код Безопасности".Между тем, в соответствии с требованиями "Положения о методах и способах защиты информации в информационных системах персональных данных", утвержденного приказом ФСТЭК России от 05.02.2010 № 58, программное обеспечение средств защиты информации, применяемых в информационных системах 1-го класса, должно проходить контроль отсутствия недекларированных возможностей.

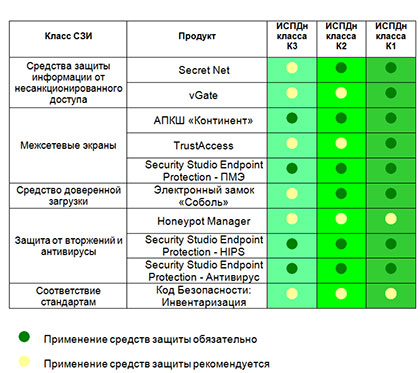

Одну из наиболее полных линеек продуктов для реализации установленных требований к защите персональных данных имеет российская компания "Код Безопасности".

Краткая характеристика продуктов и их применимость для ИСПДн различных классов

"Код Безопасности", 2012

Рассмотрим несколько примеров решения обозначенных выше проблем обеспечения соответствия требованиям по технической защите с использованием продуктов, предлагаемых компанией "Код Безопасности".

Уже упоминавшееся наличие сертификатов ФСТЭК и/или ФСБ России решает проблему обязательности для СЗИ оценки соответствия.

Наличие единого производителя длинной линейки продуктов, нейтрализующих угрозы безопасности различных видов, упрощает решение проблемы совместимости продуктов, применяемых в одной системе, и управления ими.

"Положение о методах и способах защиты информации в информационных системах персональных данных" (приказ ФСТЭК России от 05.02.2010 № 58) предусматривает, что при разделении ИСПДн при помощи межсетевых экранов на отдельные части для указанных частей системы может устанавливаться более низкий класс, чем для информационной системы в целом. Такой подход хорошо зарекомендовал себя для снижения класса большой ИСПДн путем разделения ее на несколько, но с меньшим классом или с меньшим числом защищаемых элементов в системе высокого класса.

Средства защиты

Задача сегментирования информационной сети достаточно просто решается с применением распределенного межсетевого экрана TrustAccess, внедрение которого не требует модификации сетевой топологии. TrustAccess обеспечивает фильтрацию сетевых соединений в соответствии с заданными правилами; аутентификацию пользователей при установлении сетевых соединений; контроль целостности и защиту от НСД компонентов СЗИ; регистрацию событий безопасности; централизованное управление и мониторинг.

Решает TrustAccess и проблемы защиты терминальных соединений и виртуальной инфраструктуры, повышения уровня безопасности взаимодействия ее элементов.

Задача закрытия от несанкционированного доступа персональных данных, передаваемых по открытым каналам связи между отделениями (филиалами) страховой компании, ее агентами, брокерами и т.д., и обеспечения безопасного межсетевого взаимодействия решается за счет применения на точках доступа в интернете или к открытым каналам программно-аппаратных криптографических шлюзов (АПКШ) "Континент", сочетающих функции средств шифрования и межсетевого экранирования.

В зависимости от требуемых технических характеристик (пропускная способность, количество компьютеров в сети, которые обращаются к шифрующему устройству, скорость шифрования) может быть выбран конкретный продукт из довольно длинной линейки различной производительности, и соответственно, стоимости. Анонсированный недавно "Кодом Безопасности" первый отечественный защищенный планшет "Континент Т-10" и абонентский пункт на платформе Android, реализующие российские криптографические алгоритмы, дополняют существующее решение для отдельного компьютера в виде абонентского пункта с возможностью безопасного удаленного доступа к защищаемым ресурсам страховой компании с использованием современных коммуникаторов и планшетов.

Возможность утечек информации через специфические каналы среды виртуализации может быть значительно снижена при применении продукта vGate R2 – эффективного средства защиты виртуальных инфраструктур, построенных на платформах VMware Infrastructure 3 или VMware vSphere 4.x.

vGate обеспечивает контроль устройств, контроль целостности и доверенную загрузку виртуальных машин, контроль доступа к элементам виртуальной инфраструктуры, таким, например, как виртуальные сетевые устройства или системы хранения данных, а также контроль доступа администратора инфраструктуры к файлам виртуальных машин.

Достигается это за счет разделения ролей администратора виртуальной инфраструктуры и администратора безопасности, делегирования полномочий, усиленной аутентификации и контроля доступа администраторов, а также применения механизмов мандатного управления доступом с использованием бизнес-категорий данных и иерархических меток конфиденциальности.

Решение для рабочих мест пользователей Security Studio Endpoint Protection обеспечивает комплексную защиту персональных данных, сочетая функции антивируса, антишпиона и антиспама, персонального межсетевого экрана, средства обнаружения вторжений, в том числе нераспознанных, уровня хоста и интегрируемый с популярным в течение многих лет средством защиты от несанкционированного доступа – Secret Net.

Для предотвращения новых, неизвестных атак, особенно на такие чувствительные элементы информационной системы, как базы данных, рекомендуется использовать программный продукт Honeypot Manager, создающий ловушки для нарушителя, пытающегося получить доступ к защищаемым ресурсам.

Обо всех особенностях и преимуществах использования страховыми компаниями продуктов компании "Код Безопасности" в одной статье рассказать невозможно, отметим лишь, что их применение позволяет решить проблему достижения соответствия требованиям законодательства в части технической защиты персональных данных с разумными затратами и без дополнительных проблем, возникающих при применении "зоопарка" средств защиты различных производителей.

Поделиться

Поделиться