WinRAR стал опасен против воли разработчиков. Раскрыта хитрая схема, угрожающая полумиллиарду пользователей

Хакер нашел способ эксплуатации огромной уязвимости WinRAR, недавно закрытой разработчиками. Он решил сыграть на шумихе вокруг нее и на любопытстве пользователей и написал ПО, которое якобы демонстрирует последствия использования этой «дыры». Архив с софтом он даже снабдил роликом с примером его работы и Readme-файлом для усыпления бдительности пользователей. На деле его ПО – это всего лишь загрузчик опасного вредоноса VenomRAT.

Никому нельзя верить

Архиватор WinRAR стал опасен для своих пользователей, коих в мире около 500 млн. как Как пишет портал Hacker News, киберпреступники взяли на вооружение уязвимость CVE-2023-40477, найденную и устраненную в августе 2023 г., и с ее помощью реализуют очень хитрую схему распространения вредоносного ПО.

За новой атакой на пользователей архиватора стоит киберпреступник whalersplonk. Он решил воспользоваться шумихой вокруг «дыры» CVE-2023-40477, позволявшей запускать на компьютере жертвы произвольный код и полностью перехватывать контроль над ПК, и собрал программу, которая демонстрирует работоспособность этой уязвимости.

Другими словами, хакер написал РоС-эксплойт (Proof of Concept), который разместил в открытом доступе на портале GitHub (принадлежит Microsoft, вводит санкции против россиян) в полной уверенности, что широкое освещение проблемы CVE-2023-40477 в интернете привлечет внимание к его новому творению.

Разработчики WinRAR устранили брешь CVE-2023-40477 в сборке 6.23, вышедшей в августе 2023 г., но, вероятнее всего, не все пользователи к моменту выхода материала успели обновить архиватор на своих ПК.

Программа с двойным дном

PoC-эксплоиты создаются с целью наглядной демонстрации того, что хакеры смогут сделать с компьютером, если произойдет реальный взлом. В случае с программой whalersplonk все обстоит совершенно иначе: единственная цель, которую преследовал хакер, заключается в заражении пользователей, желающих посмотреть на последствия эксплуатации CVE-2023-40477 – это заражение его другим вредоносным ПО.

Как пишет Hacker News, запуск хакерской утилиты активирует целую цепочку действий, одна вреднее другой для ПК пользователя. В конечном итоге на него в фоновом режиме загружается вредонос VenomRAT, а это своего рода ключ от всех дверей – он открывает киберпреступнику полный доступ к компьютеру. В числе прочего утилита может следить, что пользователь набирает на клавиатуре, тем самым давая хакеру возможность влезть в его переписку и узнать пароли.

По сути, whalersplonk написал скрипт на Python, представляющий собой слегка модифицированный эксплоит для уязвимости CVE-2023-25157 в программе GeoServer. Его запуск создает batch-скрипт для загрузки PowerShell-скрипта, который скачивает из интернета VenomRAT и попутно создает в планировщике задач скрипт по регулярному запуску вредоноса.

Чтобы никто не догадался

Хакер, решивший сыграть на любопытстве пользователей WinRAR, подстраховался и максимально замаскировал свою программу под нечто совершенно безвредное и даже, наоборот, полезное. В своем профиле на GitHub он выложил Readme-файл, в котором подробно описал, что якобы делает его программа, и как ею пользоваться. Про фоновую загрузку вредоноса в файле, разумеется, упоминаний нет.

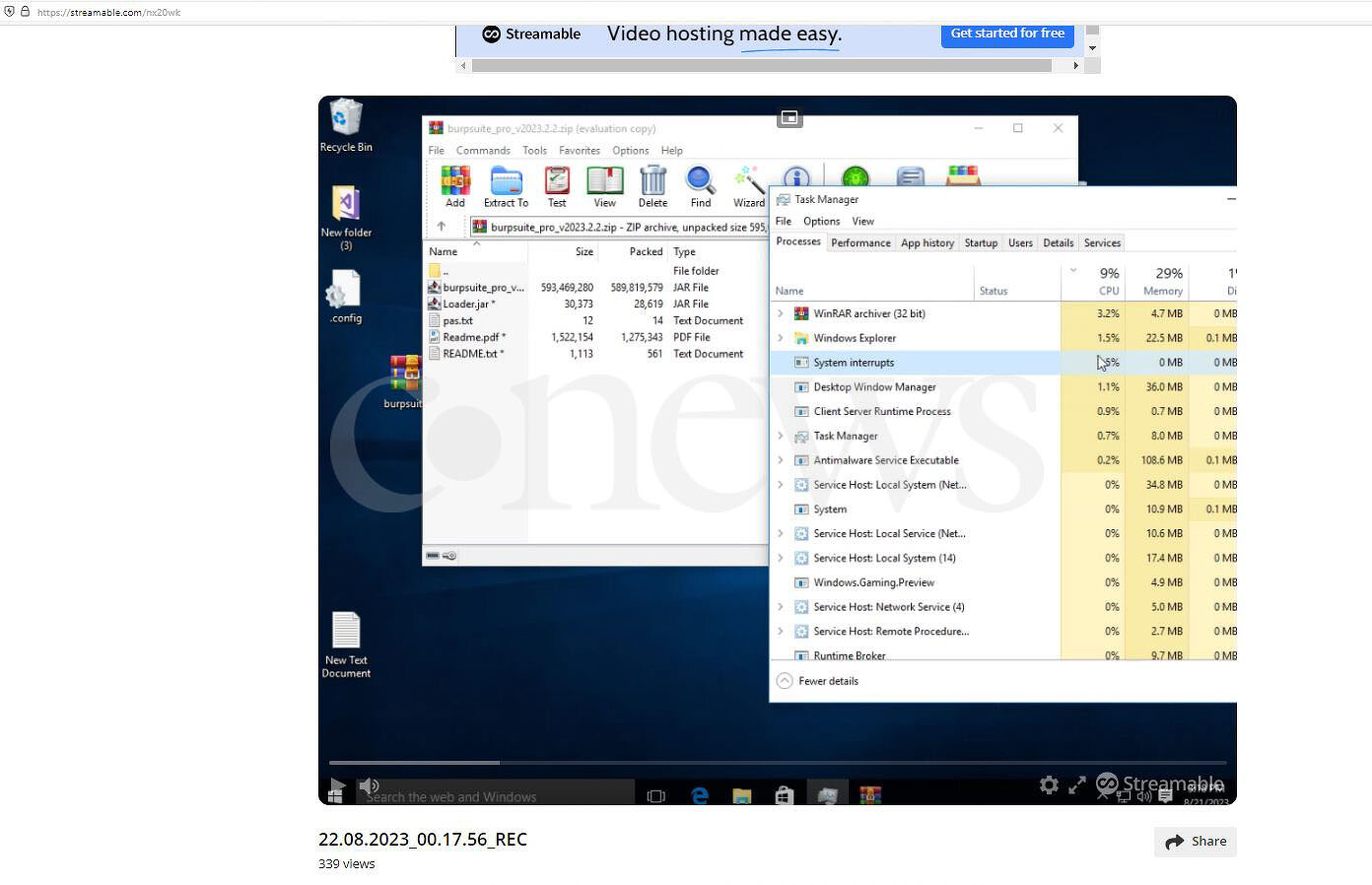

Чтобы окончательно усыпить бдительность, хакер выложил 20-секундную запись экрана, в котором демонстрировал работу программы. Он разместил ролик на заблокированном в России в 2019 г. по решению Мосгорсуда сервисе коротких видео Streamable.

К моменту выхода материала профиль whalersplonk на GitHub был недоступен – заблокирован или удален, но ролик на Streamable по-прежнему открывался. Загруженный 22 августа 2023 г., ровно за месяц он собрал лишь около 340 просмотров.

Архиватор с российскими корнями

За архиватором WinRAR стоит российский программист Евгений Рошал, выпустивший первую его версию более 28 лет назад, в апреле 1995 г. На сегодняшний день это один из самых известных и распространенных архиваторов в мире – у него около полумиллиарда пользователей.

В WinRAR периодически находятся как мелкие, так и критические уязвимости, но разработчики стараются оперативно устранять их – CVE-2023-40477, к примеру, они закрыли всего через несколько дней после ее обнаружения. В 2015 г. в нем была найдена критическая брешь, которая позволяла встраивать вредоносный HTML-код в самораспаковывающийся RAR-архив.

В феврале 2019 г. в WinRAR нашли опасную «дыру», эксплуатация которой давала злоумышленнику возможность распаковать нужный ему архив в произвольный каталог Windows, например, архив с вредоносным софтом в папку автозагрузки, чтобы тот активировался при каждом включении ПК.

Поделиться

Поделиться