Антивирусы больше не нужны, новый вредонос уничтожает их по щелчку пальцев. Не помогают даже «Касперский» и знаменитые Sophos и Bitdefender

Новое вредоносное ПО, созданное на базе EDRKillShifter, способно с легкостью обходить защиту всемирно известных антивирусов и другое защитное ПО. В списке есть и антивирус «Касперского» – его новый вредонос тоже умеет отключать.

Кибербеззащита

В распоряжении хакеров появился новый опасный инструмент, который может нести реальную угрозу для пользователей. Как пишет TechRadar, это ПО способно отключать антивирусные решения, в том числе самые популярные. Также ему не составит труда уничтожить EDR-системы детектирования угроз и реагирования на них (Endpoint Detection and Response).

В числе решений, с которыми вредонос может справиться, есть Sophos и Bitdefender. Полный список не приведен. Российские наработки тоже не устоят перед ним – TechRadar пишет, что он обходит защиту, реализованную на основе продуктов «Лаборатории Касперского».

Старое по-новому

Проблему выявили ИБ-эксперты компании Sophos. По их словам, формально инструмент, которым разжились киберпреступники, новый, так как в нынешнем виде он ранее не существовал, но на деле это сильно модифицированный вредонос EDRKillShifter, который тоже предназначен для отключения антивирусных и EDR-решений.

В своем отчете эксперты Sophos написали, что улучшенный EDRKillShifter в настоящее время стоит на вооружении сразу нескольких киберпреступных группировок. Они используют его для внедрения программ-вымогателей в компьютеры и сети потенциальных жертв.

За оригинальным EDRKillShifter стоят хакеры из группы RansomHub. В Sophos делают акцент на том, что оригинальная версия этой утилиты в настоящее время устарела, тогда как нынешняя ее модификация, напротив, весьма актуальна и действенна.

Никто ничего не заметит

Чтобы повысить шансы на эффективное срабатывание улучшенной версии EDRKillShifter, кибермошенники часто упаковывают его с использованием сервиса HeartCrypt, который маскирует код, чтобы избежать обнаружения. Однако это не единственная хитрость, к которой он прибегают.

По информации Sophos, у хакеров, использующих EDRKillShifter в своей «работе», в арсенале есть множество трюков по незаметному внедрению и эксплуатации этого инструмента. В числе прочего они используют даже подписанные драйверы (украденные или скомпрометированные).

Исследователи привели ряд примеров, когда улучшенный EDRKillShifter был внедрен в совершенно легитимную утилиту. Его встроили в программу Clipboard Compare компании Beyond Compare для работы с буфером обмена.

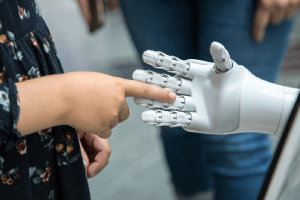

Коллективное сознательное

В отчете Sophos несколько раз отмечено, что обновленным EDRKillShifter пользуются несколько хакерских группировок, которые промышляют кибервымогательством. По оценке экспертов компании, это явным образом указывает о высоком уровне сотрудничества мошенников из разных групп.

Однако важно подчеркнуть, что разработчики антивирусных решений тоже не сидят без дела. Так, оригинальный EDRKillShifter – это сам по себе довольно новый хакерский инструмент, впервые он был появился примерно год назад, в середине 2024 г. Но в нынешнее время его актуальность позади ввиду того, что системы безопасности уже умеют вычислять его.

О самом факте существования EDRKillShifter стало известно после неудачной попытки хакеров отключить антивирус и внедрить программу-вымогатель.

Sophos рекомендует всем, в числе прочего, регулярно проверять список пользователей и их права доступа на их ПК, поскольку атака при помощи улучшенного EDRKillShifter возможна только в том случае, если злоумышленник повысит контролируемые им привилегии или сможет получить права администратора. Это касается как домашних ПК, так и компаний, чей парк компьютеров работает на Windows.

Заявление «Лаборатории Касперского»

Представители «Лаборатории Касперского» заявили CNews, что компании «известно осуществовании угрозы, описанной в статье. Решения «Лаборатории Касперского» защищают от неё, поскольку имеют встроенные механизмы самозащиты».

«Злоумышленники нередко используют драйверы в попытках нарушить работу защитных решений различных производителей. Для этих целей используются как легитимные, ноуязвимые драйверы, так и изначально вредоносные, подписанные украденной цифровой подписью. Мы постоянно отслеживаем подобные инструменты злоумышленников и при необходимости оперативно выпускаем доработки в механизмах самозащиты и обнаружения угроз. На прошлой неделе эксперты «Лаборатории Касперского» также рассказали о подобной технике доставки шифровальщика MedusaLocker на устройства, которую исследовали в рамках реагирования на инцидент в Бразилии. Благодаря нашей работе в драйвере, который использовали атакующие, была обнаружена уязвимость, получившая идентификатор CVE-2025-7771», - говорят в «Лаборатории Касперского».

Поделиться

Поделиться