Банки нуждаются в многоуровневой защите

Информационная безопасность компаний – тема невероятно обширная. Она подразумевает и защиту «железа» на самом низком уровне, до старта операционной системы, и построение предприятиям систем идентификации пользователей для доступа к корпоративным данным и приложениям, и принятие мер от хакерских атак. Финансовые компании дополнительно должны заботиться еще и о защите операций при ДБО, решать многие вопросы безопасности при совершении финансовых сделок на правовом и организационном уровнях. На конференции CNews Conferences и CNews Analytics «Информационная безопасность в финансовом секторе: современные угрозы и средства защиты» 10 апреля 2014 г. эксперты отрасли обсудили, каковы актуальные проблемы обеспечения ИБ в финансовых организациях и какими мерами можно повысить уровень защищенности систем предприятий данного сегмента.Финансовые компании в силу специфики бизнеса собирают и хранят огромное количество информации (включая персональные данные) о клиентах, сделках, кредитах, депозитах и др. Это неизбежно влечет за собой необходимость инвестировать значительные средства в информационную безопасность, ведь сведения подобного рода — лакомый кусочек для злоумышленников. Преступники довольно часто прибегают к целевым атакам от самых простых, скажем, DDoS-атак, которые приводят к временной недоступности веб-ресурсов, до довольно сложных, использующих проникновение внутрь корпоративных сетей и доступу к данным. Денис Безкоровайный, руководитель направления по работе с финансовыми организациями Trend Micro, представил ряд решений для борьбы с подобными атаками, в частности, решение Deep Discovery, позволяющая выявлять, изучать, адаптировать средства защиты и реагировать на инциденты.

Для обнаружения новых угроз используется их эмуляция в «песочнице» — технология, позволяюшая запускать непротестированный или непроверенный код из неизвестных источников в безопасном, изолированном, режиме в том числе и для исследования вредоносного кода. Применяется также сетевой анализ и поиск индикаторов компрометации отдельных хост-компьютеров («индикаторы компрометации» — вирусные сигнатуры, вредоносный код, код ботнет и др., то есть все те сущности, которые с высокой долей вероятностью позволяют утверждать, что компьютер подвергся взлому).

Как обезопасить инфраструктуру

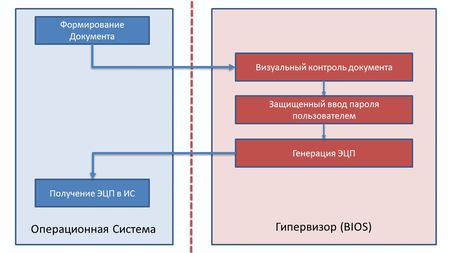

Технологическая часть конференции объединила самых разных вендоров, решения которых позволяют закрыть бреши безопасности ИТ-инфраструктуры. Один из эффективных способов обезопасить рабочие станции предложил Максим Шумилов, заместитель директора департамента развития бизнеса Kraftway. Суть метода сводится к созданию на уровне BIOS специальных защитных программных модулей, которые срабатывают до старта операционной системы и блокируют действия бутовых вирусов, защищают энергонезависимую память от изменений извне и от компрометации систем «зловредами» (malware; вредоносными программами). Подобный функционал реализуется оболочкой безопасности Kraftway Secure Shell (KSS) — интегрированной в UEFI средой, которая хранится во флеш-памяти и выполняет мониторинг и управление функциями безопасности до старта ОС. За счет открытого API дополнительные модули безопасности могут встраиваться в BIOS. Похожее решение Kraftway, в основе которого лежит гипервизор, используется и для гарантированной защиты электронных документов в момент их подписания при помощи ЭЦП: при подписании документов работа операционной системы приостанавливается и подменить документ становится невозможно.

Решение Kraftway позволяет подписывать электронные документы в режиме полной защищенности

Источник: Kraftway, 2014

Контроль инфраструктуры — еще одна задача, стоящая перед службой безопасности. Стандартные средства журналирования в Windows не дают в полной мере выявить причины проблем в работе инфраструктуры. В качестве примера Сергей Бобров, пресейл-инженер Dell, рассказал о случае падения производительности дисковых хранилищ, когда выявить причину штатными средствам не удавалось. Оказалось, что один из пользователей загружал десятки гигабайт аудиофайлов — и несколько человек в офисе слушали музыку. Дополнительная нагрузка на дисковые массивы приводила к снижению производительности. Выявить эту проблему позволил инструмент Dell ChangeAuditor: продукт служит для сбора расширенных логов, в которые заносятся не только данные о той или иной операции, но и данные об аккаунте пользователя и о ПК. Небольшой клиентский модуль устанавливается на локальные компьютеры и в дальнейшем ведет централизованный журнал.

Не менее важна проблема управления учетными записями. При помощи технологий класса GRC (Governance, Risk and Compliance – взгляд на управление с точки зрения высшего руководства, рисков и соответствия требованиям) можно ограничивать доступ к ИТ-ресурсам. Продукт Dell One Identity Manager интегрируется с HR-решениями и автоматически исключает ситуацию, когда, к примеру, уже уволенный сотрудник пытается войти в корпоративные сеть по своему паролю.

Актуальность проблемы защиты от несанкционированного доступа к ИС компаниям подчеркнул и Дмитрий Стуров, начальник управления информационной безопасностью КБ «Ренессанс Капитал». Руководители крупного предприятия с большим числом пользователей не всегда могут быть уверенны в том, что пользователь получает доступ к данным своевременно, просматривает только те документы, на которые имеет права, а при получении временного доступа к информации впоследствии непременно отказывается от него.

В современных IDM-системах (Identity Management — управление идентификацией) реализуются различные подходы к безопасности. Например, ролевая модель доступа позволяет присвоить пользователям определенные роли, однако ее довольно сложно встроить в уже работающие ИТ-системы. По словам Дмитрия Стурова, к ролевой модели прибегают лишь на старте проектов внедрения. Она может быть дополнена моделью, подразумевающей, что пользователь запрашивает права на дополнительной информации и при подтверждении получает доступ к ней (заявочная модель). Заявка достаточно просто формализуется и позволяет вести отчетность. Возможно использование и третьей модели — на основе атрибутов (они идентифицируют пользователя; это может быть учетная запись, биометрические данные и др.). Gartner считает, что у этой парадигмы большое будущее: если сегодня ей пользуются менее 5%, то к 2020 г. она будет применяться в 70% компаний.

Подробнее на возможностях и преимуществах технологий GRC остановилась Мария Каншина, старший аудитор компании «Информзащита». Адаптировать GRC-концепию к ИБ, по словам спикера, можно лишь при достижении высокого уровня зрелости организации, не ниже второго или третьего уровня. Gartner выделяет четыре уровня зрелости — от нулевого до третьего. На нулевом уровне ИБ в компании не занимаются — руководство не осознает важности этих проблем. Защита реализуется лишь штатными средствам операционных систем и приложений. На первом уровне политика развития ИБ в компании отсутствует, а финансирование проектов по безопасности осуществляется по остаточному принципу. На втором уровне руководство рассматривает комплекс организационных и технических задач и финансирует ИБ в рамках отдельного бюджета. ИБ реализуется средствам усиленной аутентификации, анализируется почтовые сообщения, веб-контент и др. Третий, наивысший, уровень предполагает, что ИБ — это часть корпоративной культуры. В компании назначается старший офицер по вопросам информационной безопасности, создается группа реагирования на инциденты и поддерживается определенный уровень SLA.

«Информзащита»: Деятельность банков находится под пристальным вниманием регуляторов в области ИБ

Руководители направления отдела безопасности банковских систем компании «Информзащита» Илья Александров и Алексей Бабенко рассказали о трендах, влияющих на безопасность финансово-кредитных организаций, существующих средствах защиты и факторах, влияющих на их выбор.

CNews: Какие ИТ-тренды сегодня влияют на безопасность финансово-кредитных организаций?

Илья Александров: На безопасность финансовых учреждений значительное влияние оказывает развитие технических средств, интернета и мобильной связи. Стремительно увеличивается интерес к системам дистанционного банковского обслуживания во всех его проявлениях – интернет-банкинг, мобильные каналы обслуживания и многое другое. В свою очередь растет количество мошенничества с использованием систем ДБО.

Алексей Бабенко: Новые угрозы ИБ несет в себе масштабная виртуализация и переход к облачной ИТ-инфраструктуре. Их защита требует комплексного подхода с применением средств, разработанных именно для виртуальных сред.

Андрей Игнатов: 99% преступлений в области информационной и экономической безопасности происходят по вине инсайдеров

Андрей Игнатов, директор по продуктам Aflex Distribution, назвал основные методы и инструменты управления правами доступа и объяснил, как оценить реальный уровень защищенности периметра.

CNews: Как можно оценить реальный уровень защищенности периметра?

Андрей Игнатов: Однозначных критериев не существует. В любой современной системе защиты есть слабое звено – системный администратор, знающий пароли. А во многих организациях права раздаются всем, кому ни попадя, причем этот процесс слабо контролируется, а назад эти права не отбираются.

Поделиться

Поделиться