Как обновленная Security Vision SIEM трансформирует подход к защите данных

Security Vision выпустила масштабное обновление продукта SIEM — единой платформы для аналитики событий безопасности, предназначенной для компаний любого масштаба. Решение обеспечивает реализацию ключевых процессов мониторинга и реагирования на инциденты информационной безопасности. Продукт базируется на единой no-code платформе SecurityVision 5, что упрощает масштабирование и кастомизацию под потребности каждого заказчика, а также дает возможности по расширению сценариев реагирования, в т.ч. за счет бесшовной интеграции с другими продуктами линейки Security Vision.

Ключевые компоненты Security Vision SIEM

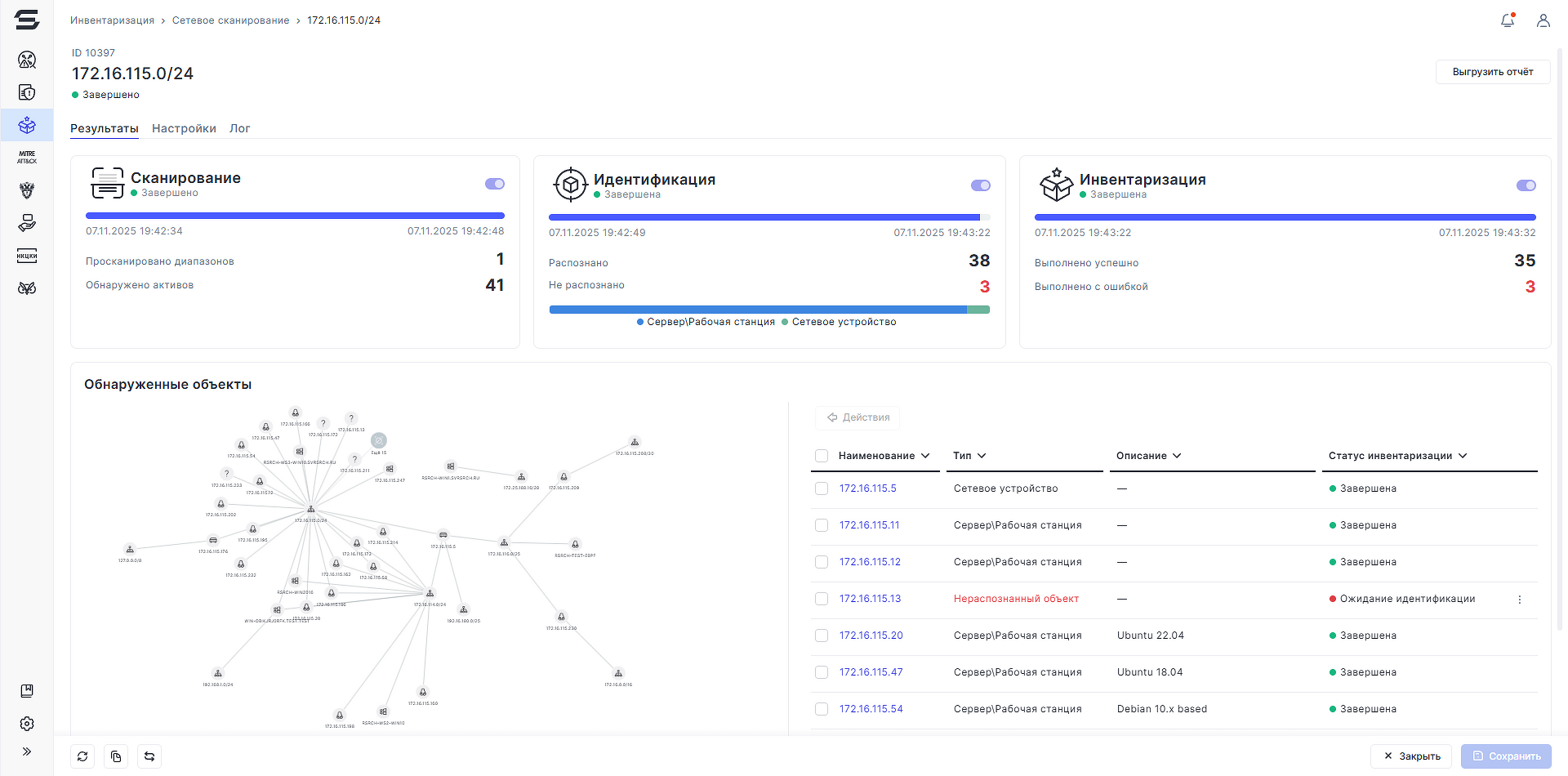

Сканирование, идентификация и инвентаризация ИТ-активов

В составе Security Vision SIEM доступен полнофункциональный модуль Assets Management, который формирует единую актуальную витрину ИТ-активов. Модуль обеспечивает сканирование, идентификацию и инвентаризацию хостов и сервисов, управление группами активов и их категорирование по критичности и ролям. Это предоставляет аналитику, при расследовании инцидентов, контекст того, какой именно актив затронут, к какому сегменту он относится и какое бизнес-значение имеет.

Система также умеет обнаруживать и проводить сканирование активов без прямого соединения с их сетевыми сегментами: для этих целей устанавливается отдельная выделенная компонента сервиса коннекторов, через которую (или через цепочку подобных сервисов) происходит обнаружение и сбор данных по активам с удаленных сегментов сети.

Дополнительно Assets Management включает в себя управление белыми и черными списками программного обеспечения, а также функционал построение маршрутов достижимости между активами на основе таблиц маршрутизации и ACL-листов. За счет этого специалисты SOC могут оценивать, как инцидент на одном узле может повлиять на другие системы, насколько велика вероятность достижения критических активов и стратегических систем, какие точки изоляции будут наиболее эффективными.

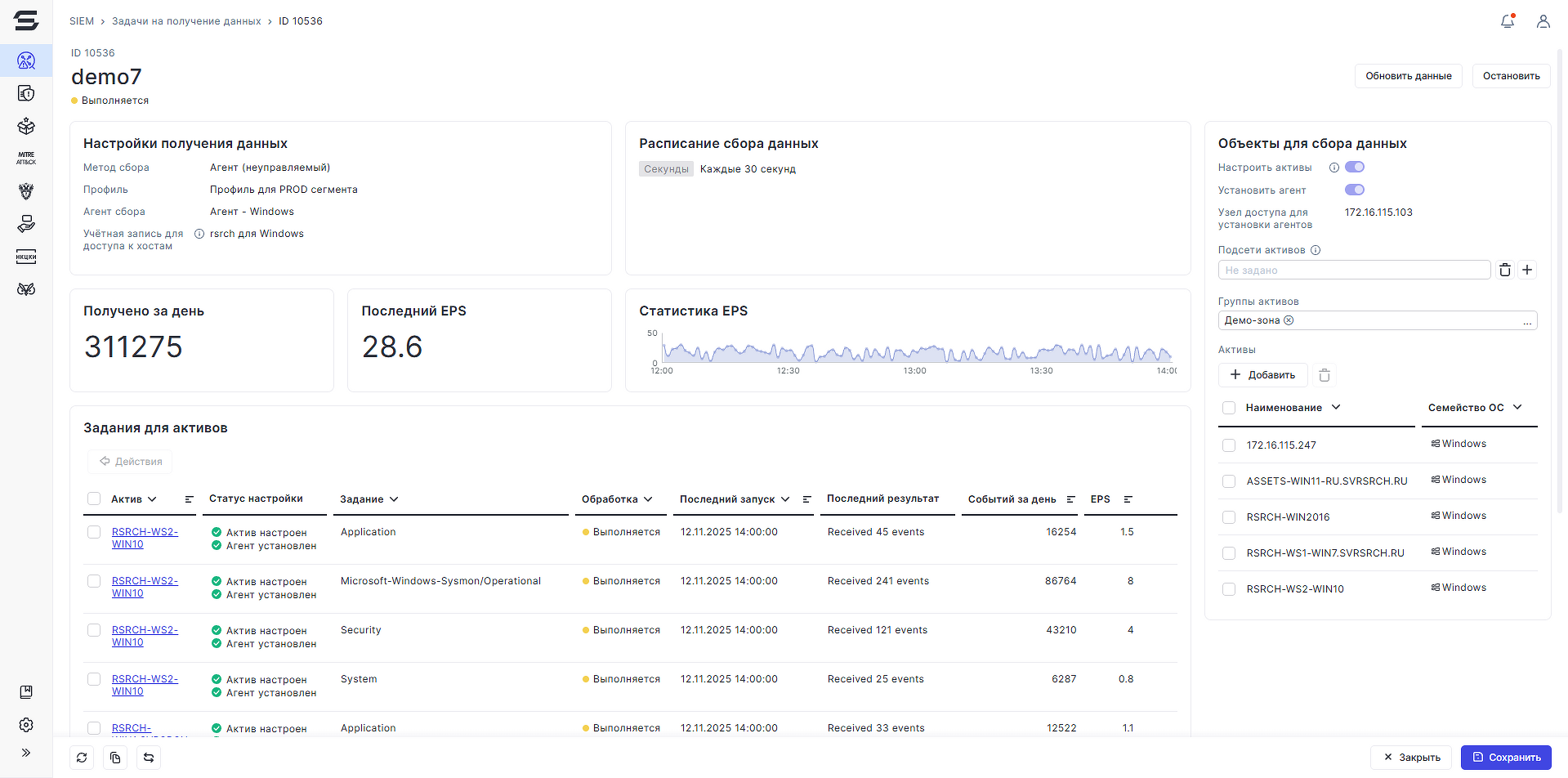

Сбор событий из множества источников данных

Система выполняет сбор событий от источников через удаленное подключение или с помощью агентов. Дополнительно есть возможность использования автономных агентов, которые получают задания по сбору данных и досылают все накопленные события, как только появилось соединение с корпоративной сетью. Удаленный сбор данных может осуществляться без прямого доступа к конечным устройствам с центрального сервера — через цепочку отдельных сервисов коннекторов, распределенных по отдельным сегментам корпоративной сети.

Управление источниками событий реализовано на основе механизма управления задачами по типовым профилям, что дает возможность переиспользовать настройки и быстро масштабировать подключение новых источников. В продукт заложены готовые профили для различных методов сбора (например, WMI, Syslog, JDBC/DBC, HTTP).

В консоли управления задачами также доступна функциональность:

- автоматическая настройка и управление логированием на хостах;

- автоматическая установка и управление агентами.

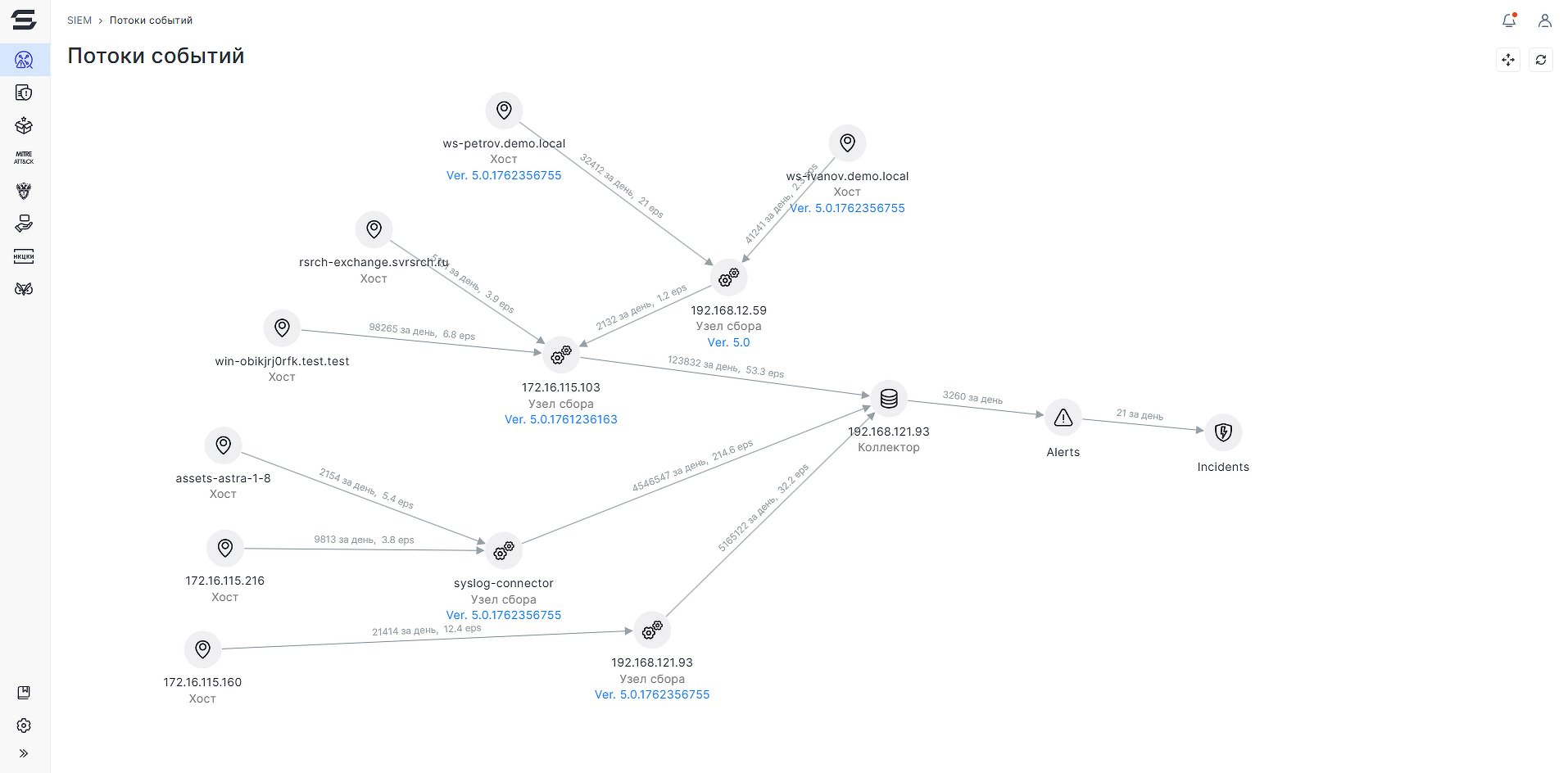

По созданным задачам система визуализирует потоки событий на интерактивном графе, с отображением по каждому узлу объем полученных или отправленных данных и EPS. Система умеет отслеживать потоки от всех первичных источников событий, даже тех, сбор с которых организован централизованно через WEF или Syslog. Таким образом обеспечиваются детальный контроль полноты сбора, поиск узких мест и диагностика проблем.

Платформа включает механизмы оптимизации использования памяти и дискового пространства при хранении полученных событий. Например, для разных типов событий можно задать разные сроки хранения, или для отдельных типов отключить режим полного логирования и хранить только события, необходимые для работы правил корреляции.

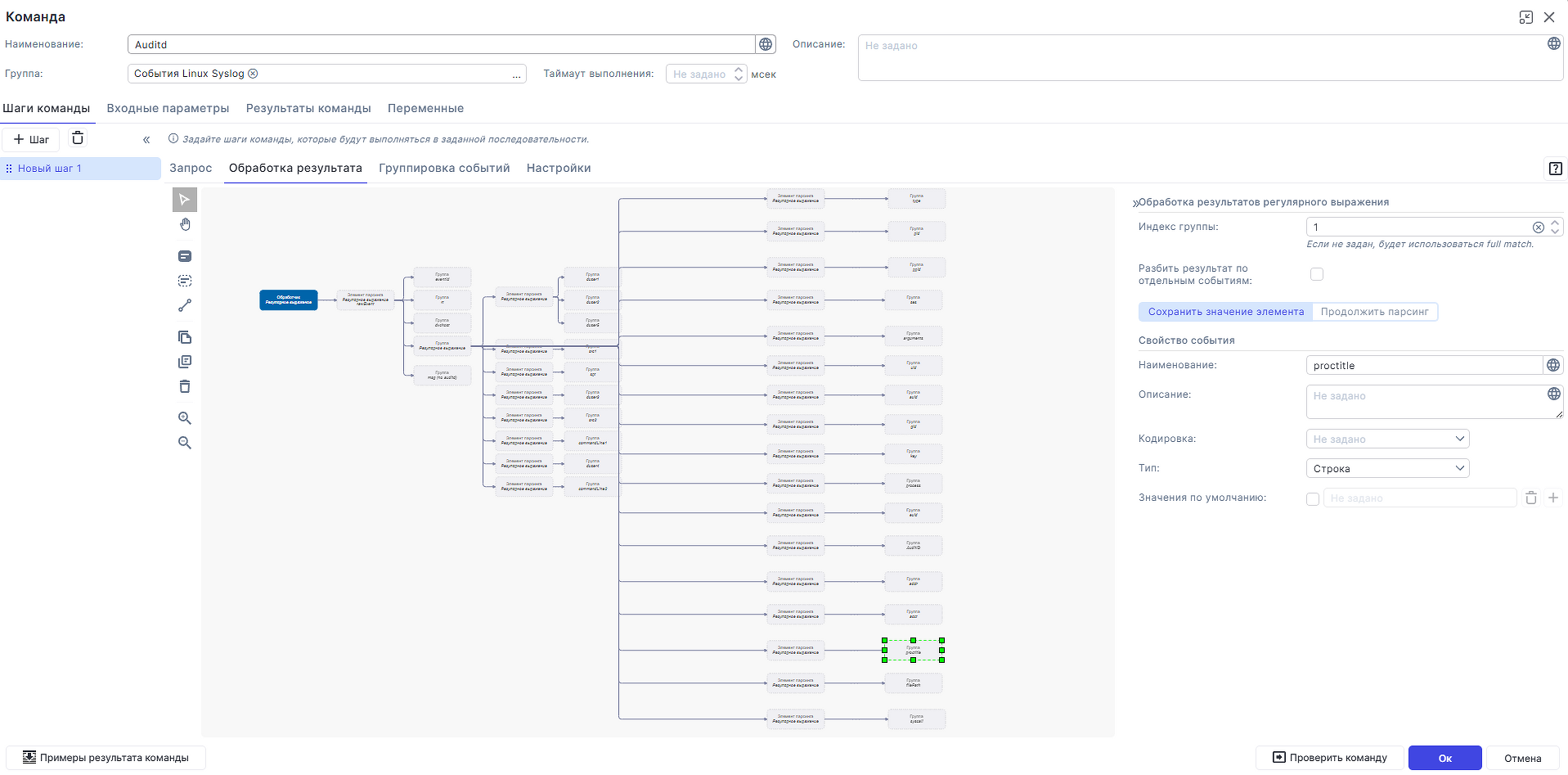

Нормализация в формате no-code

В продукт заложены схемы нормализации для всех популярных источников журналов (таких как Microsoft Server, ExchangeServer, Syslog, DNS, VMware, 1C, Kubernetes, PostgreSQLи другие), что дает возможность быстрого подключения инфраструктуры Заказчика к SIEM и получения нормализованных событий.

При этом для не типовых сценариев, схемы нормализации в коннекторах можно редактировать и создавать новые в режиме no-code, с использованием дополнительного обогащения и вычисления итоговых значений в переменных в реальном времени. Таким образом решение легко адаптируется под любую инфраструктуру и обладает низким порогом вхождения для специалистов.

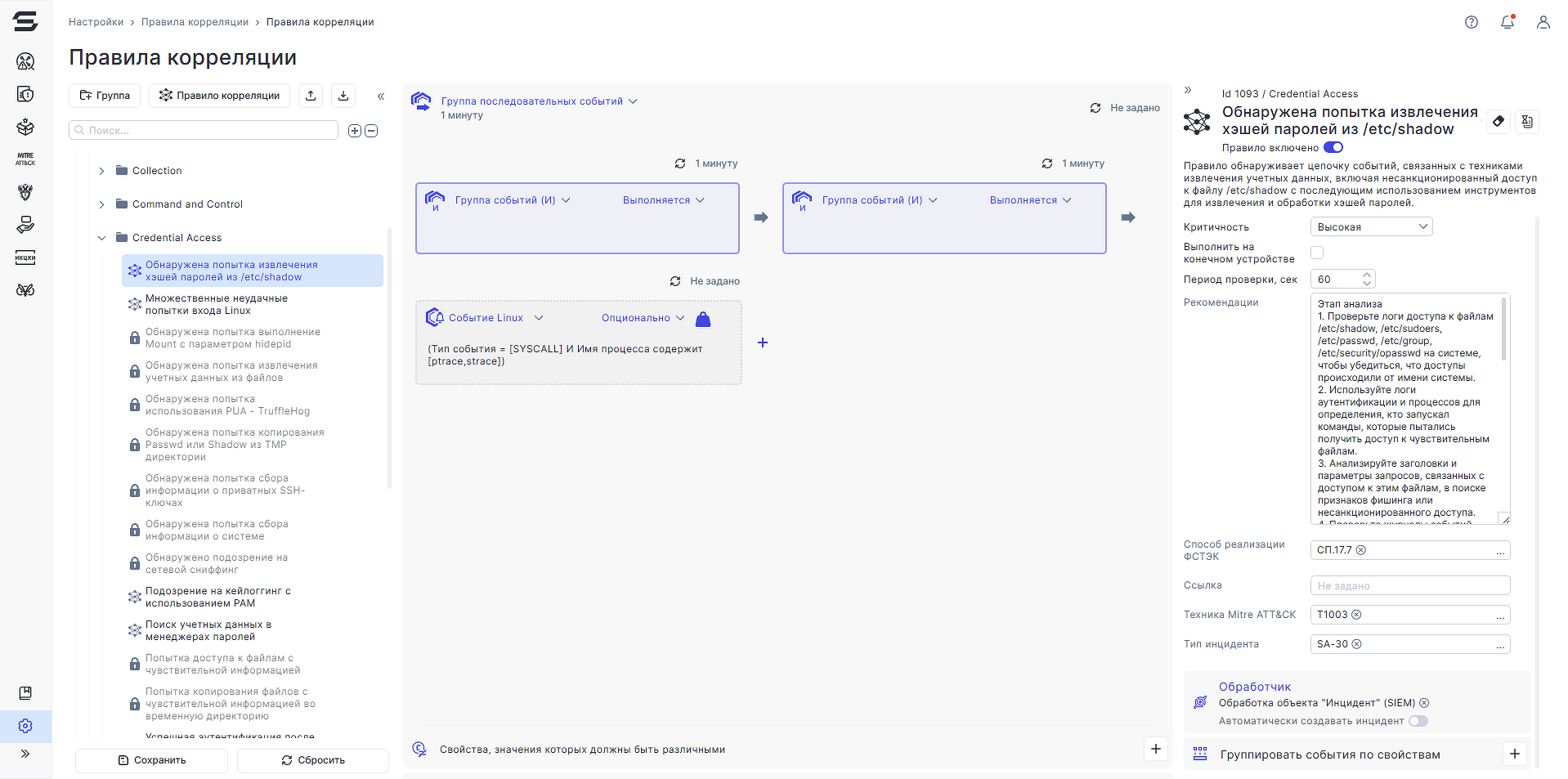

Мощный корреляционный движок и богатая экспертиза правил

В Security Vision SIEM реализован производительный корреляционный движок и графический no-code редактор правил корреляции, который не требует изучения какого-либо синтаксиса задания правил и условий, и обеспечивающий возможность по работе через графический интерфейс:

- строить правила с многоуровневой вложенностью условий фильтров;

- использовать сложные последовательности и условия соотношения блоков между собой, в том числе неограниченную вложенность билдинг-блоков различных типов;

- задавать условия для блоков и связок в цепочке, включая сценарии типа «отрицание» (когда отсутствие ожидаемого события является сигналом, в т.ч. и для первого события в цепочке — пример для golden ticket);

- при поступлении событий от разных источников в разрозненном порядке система выполняет синхронизацию времени и поддерживает ретроспективное восстановление цепочек для корректной отработки.

Из коробки доступно более 1000 правил корреляции, покрывающих 73% техник MITRE ATT&CK. Все правила сопровождаются маппингом как на MITRE ATT&CK, так и на БДУ ФСТЭК.

Корреляционный движок способен работать под большими нагрузками (более 100K EPS) и существенно оптимизирован под работу на небольших используемых ресурсах.

Реагирование на инциденты

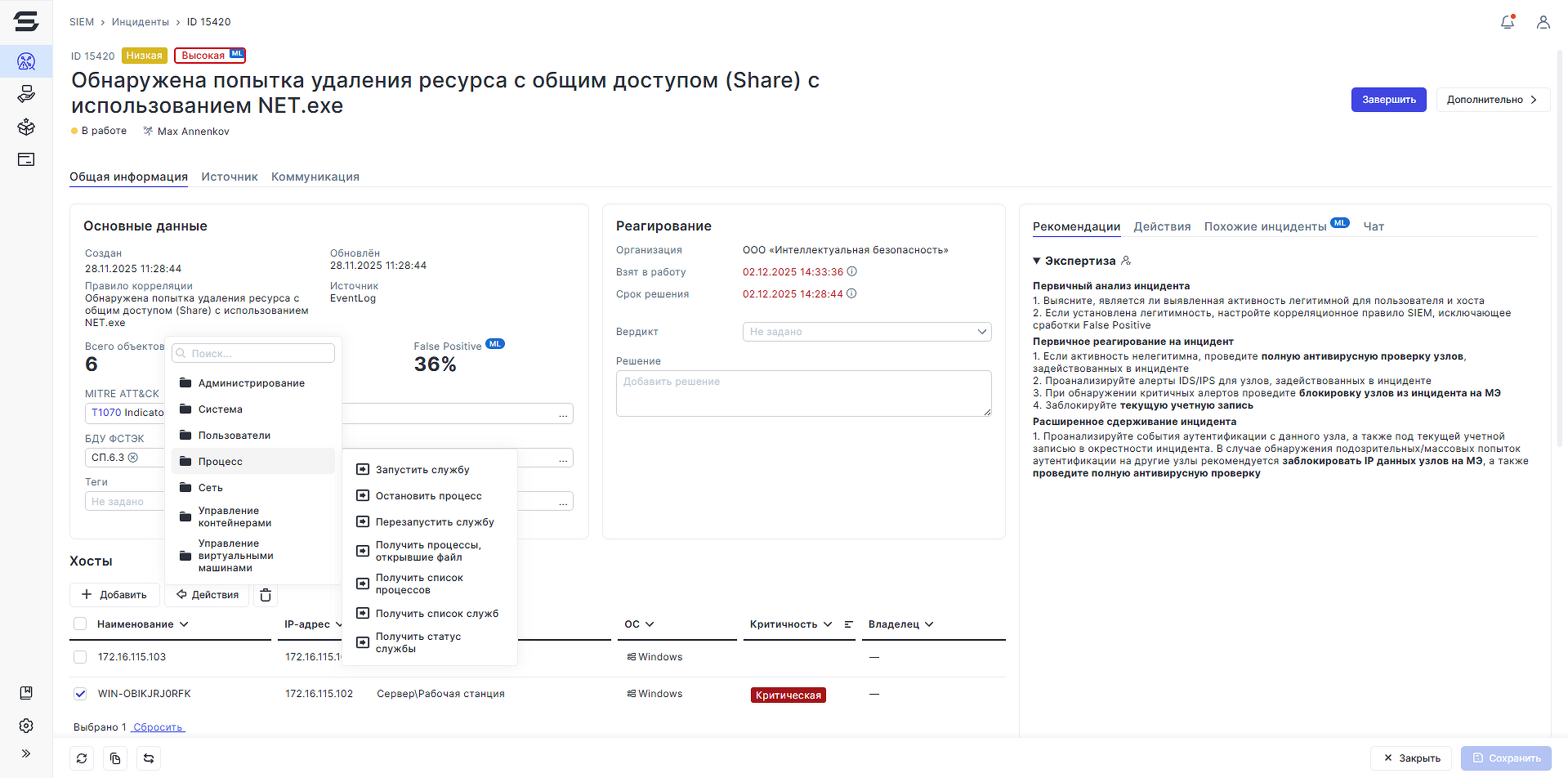

Для проведения расследования инцидентов в продукте предусмотрена карточка инцидента, в которой аналитику доступны:

- Информация о связанных активах — с возможностью выполнять действия по реагированию прямо из карточки инцидента;

- Сведения о выявленных артефактах (например: процесс, внешний IP, URL и др.);

- Экспертные рекомендации по шагам реагирования на данный инцидент;

- Чат для взаимодействия с коллегами и группой реагирования;

- Данные об исходных алертах и событиях;

- Функционал создания задач в том числе во внешних ITSM с двусторонней интеграцией, возможность отправки и получения электронных писем, отправка сообщений в мессенджеры.

Такой набор дает возможность выполнить базовые действия по реагированию из единой консоли SIEM. Для расширенного реагирования доступна интеграция с продуктами Security Vision SOAR и NGSOAR.

В составе продукта предусмотрен ряд ML-моделей

- Скоринг False Positive — модель обучается на данных по закрытым инцидентам и при поступлении нового инцидента система оценивает, насколько он схож с ранее закрытыми с вердиктом False positive и выдает результат в виде процентного соответствия;

- Похожие инциденты — модель анализирует контекст инцидента ищет и показывает похожие кейсы. Это позволяет аналитику как увидеть подобные инциденты, которые сейчас в работе, так и посмотреть, как обрабатывались схожие ситуации в прошлом;

- ML-скоринг критичности — сервис оценивает критичность инцидента на основе признаков, отражающих массовость и значимость затронутых активов с учетом контекста связанных с инцидентом алертов.

Результаты работы всех ML моделей доступны в карточке инцидента для удобного расследования и реагирования.

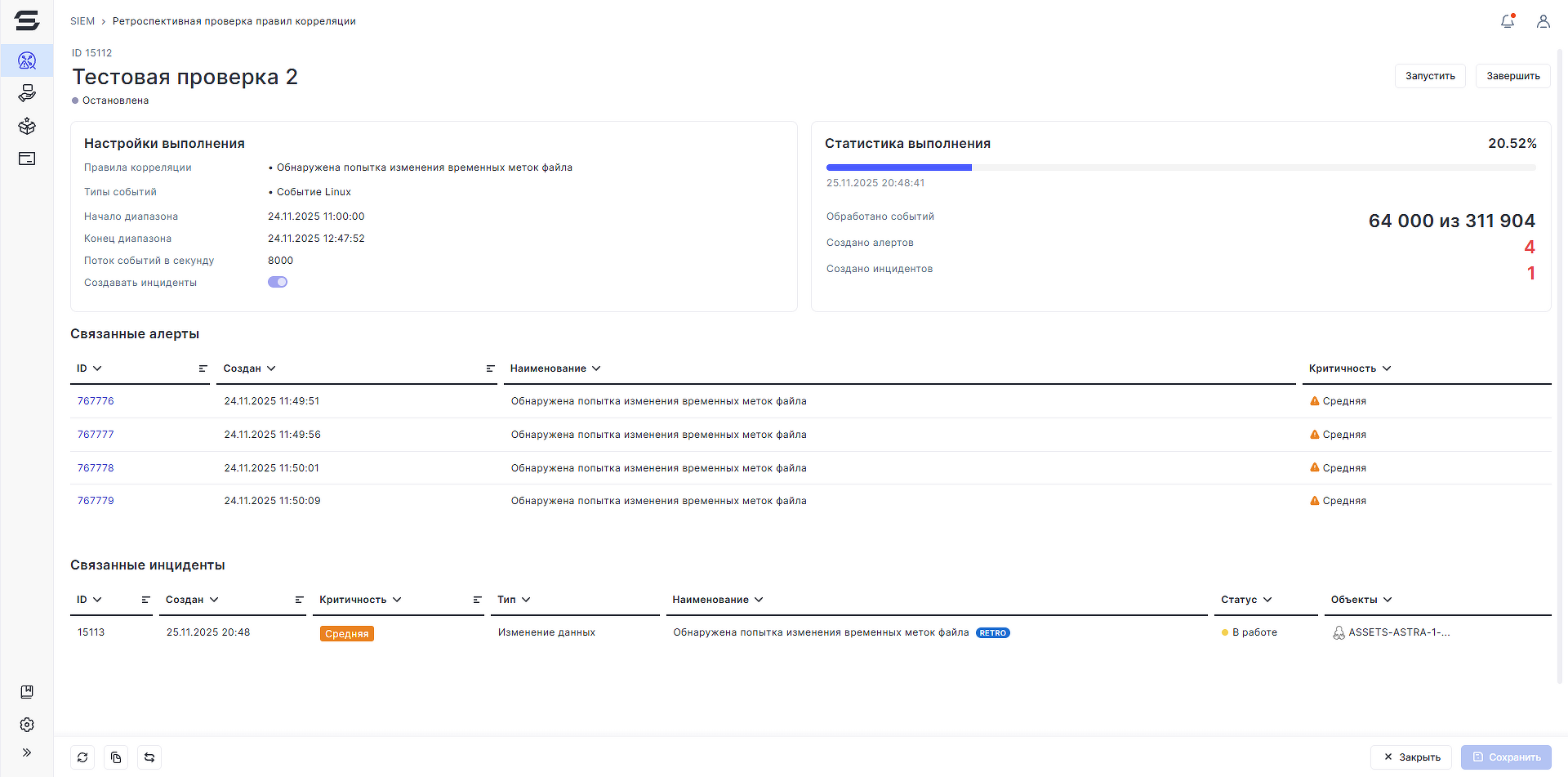

Ретроспективная проверка правил корреляции

В Security Vision SIEM доступна проверка правил корреляции на исторических данных: набор правил можно запустить по уже собранным событиям и увидеть, как бы оно отработало. Это упрощает контроль качества изменений и помогает находить следы ранее не выявленных атак после появления новых правил и гипотез, или корректировки условий, добавления новых IOC, проверок и т.д.

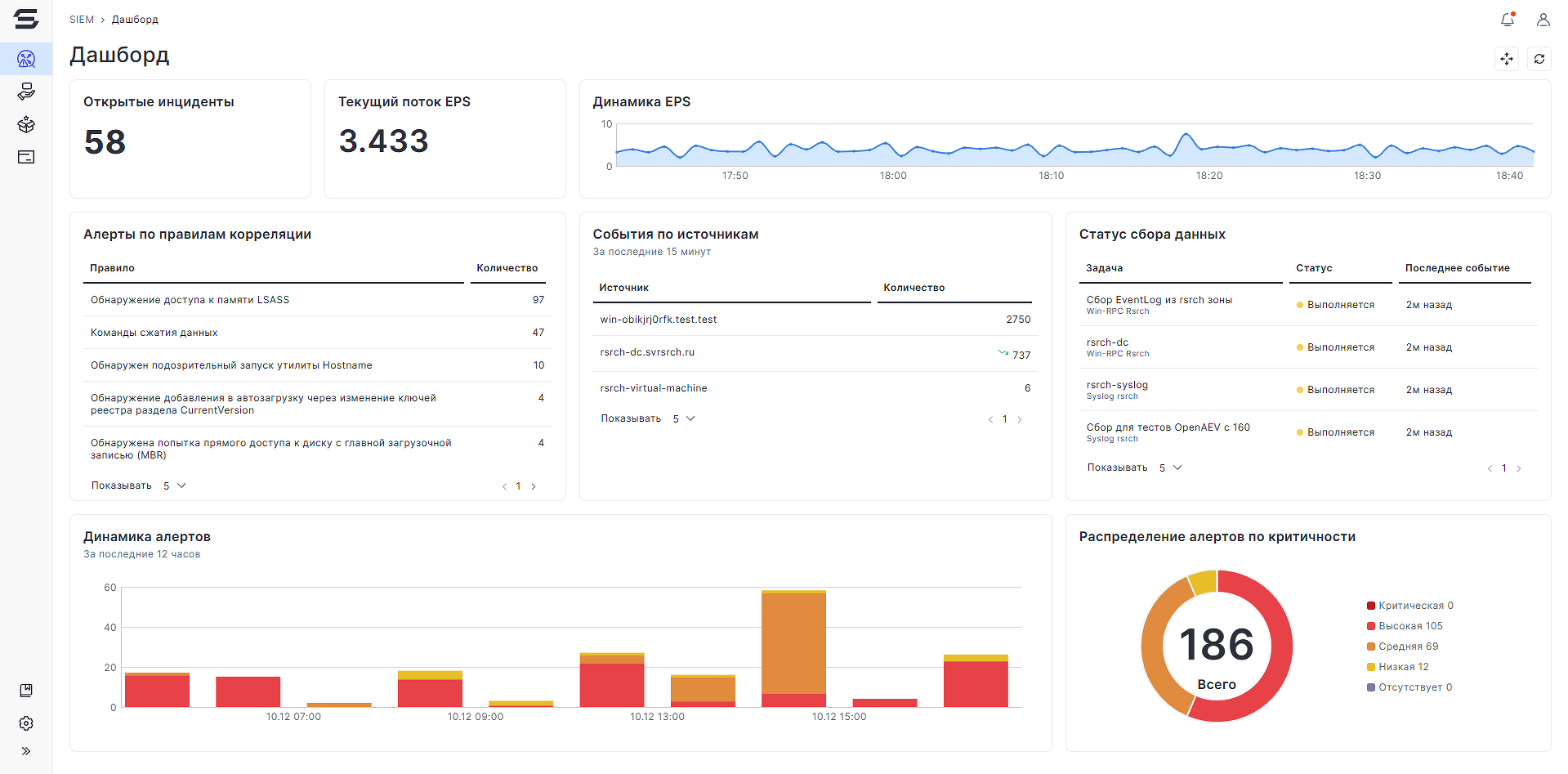

Единое окно мониторинга состояния

В составе продукта доступен набор дашбордов и отчетов, а также встроенный конструктор, который позволяет в режиме no-code создавать собственные отчеты и дашборды, настраивать расписания по автоматической их выгрузке и отправке через любые каналы связи.

Отдельно реализован дашборд мониторинга, который сводит на одном экране ключевые метрики работы SIEM. Дашборд помогает быстро оценить текущее состояние и динамику изменения «здоровья» системы, выявить аномалии в потоке событий, проблемные источники и правила с повышенным шумом, чтобы оперативно принять меры.

Ключевые преимущества Security Vision SIEM

Ключевые преимущества платформы — это:

- гибкий и управляемый сбор данных: встроенные профили и механизм задач позволяют быстро масштабировать подключение типовых источников;

- нормализация популярных источников «из коробки» с возможностью кастомизации в режиме no-code;

- более 1000 правил корреляции покрывающих 73% техник MITREATTACK;

- единая рабочая зона для расследования и реагирования: карточка инцидента объединяет события/алерты, артефакты, связанные объекты, рекомендации, коммуникации и задачи;

- встроенная ML-аналитика: модели помогают сфокусировать внимание на наиболее важных инцидентах.

Поделиться

Поделиться